Instructions pour afficher les paramètres de RAM sur Chromebook

Nous allons vous montrer deux façons d'accéder et de voir quelle est la configuration de votre Chromebook, de quelle quantité de RAM il dispose...

Nous allons vous montrer deux façons d'accéder et de voir quelle est la configuration de votre Chromebook, de quelle quantité de RAM il dispose...

Dans cet article, LuckyTemplates découvrira avec vous l'exploit Reflected XSS.

Windows 8.1 offre une expérience utilisateur plus stable et constitue une amélioration par rapport à Windows 8. Cependant, comme tout autre produit Windows, la fin du support est inévitable.

Par défaut, Windows 10 attribue automatiquement les lettres de lecteur disponibles à tous les périphériques de stockage internes et externes connectés. Ce guide vous montrera différentes manières de supprimer la lettre de lecteur dans Windows 10.

Qu'est-ce que la réalité virtuelle (VR) ? Qu'est-ce que la réalité augmentée (AR) ? Ce sont deux concepts tendance à l’ère technologique d’aujourd’hui. Alors, quelle est la différence entre AR et VR et comment sont-elles appliquées à la vie réelle ?

Vous souhaitez vérifier rapidement votre vitesse Internet, mais Windows ne fournit pas d'application native pour surveiller la vitesse. Heureusement, il existe des solutions pour vous aider à y parvenir.

Le menu Accès rapide de l'Explorateur de fichiers nous aidera à accéder rapidement à certains programmes ou lecteurs et dossiers de l'ordinateur sans avoir à effectuer de nombreuses opérations.

Si vous utilisez toujours Windows 7, vous avez peut-être remarqué que wmpnetwk.exe utilise plus de ressources système que tout autre service. Dans cet article, Quantrimang.com expliquera comment corriger l'utilisation élevée de la mémoire par wmpnetwk.exe.

Cela peut être une situation inquiétante car vous ne souhaitez pas que votre carte graphique surchauffe. Cela peut entraîner des problèmes d’affichage ou même une panne matérielle.

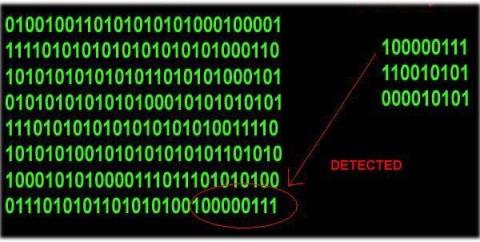

Dans le domaine des antivirus, une signature de virus est un algorithme ou une fonction de hachage (un nombre dérivé d'une chaîne de texte) qui identifie de manière unique un virus spécifique.

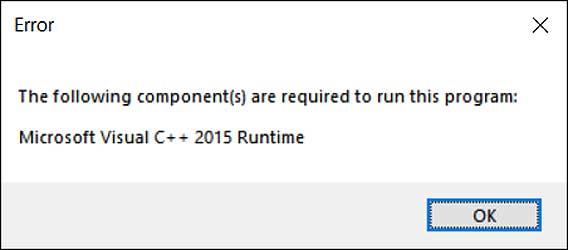

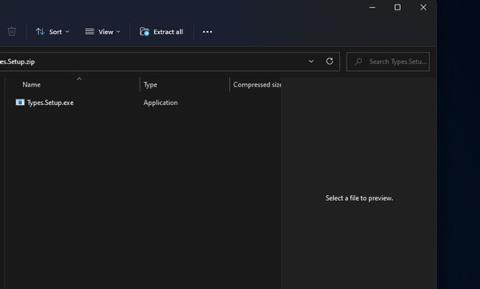

Cet article vous fournira des informations de base sur le malware Pumas, ainsi que sur la façon de supprimer complètement ce malware.

Avez-vous déjà entendu parler de Performance Monitor, également connu sous le nom de PerfMon.exe ou PerfMon.msc sous Windows ?

Supprimer le matériel en toute sécurité vous permet d'éteindre et de retirer en toute sécurité les périphériques de stockage amovibles avant de les débrancher ou de les déconnecter. Ce guide vous montrera comment créer ou télécharger un raccourci Supprimer le périphérique en toute sécurité dans Windows 10.

Aruba ESP est une plate-forme de services de cloud computing de pointe, l'application d'IA est la première plate-forme à aider à automatiser la gestion de l'infrastructure réseau d'entreprise, prenant en charge le processus de transformation numérique.

Pour supprimer un fichier sous Windows, il vous suffit d'appuyer sur la touche Suppr. Windows affiche une boîte de dialogue de confirmation lorsque vous essayez de supprimer définitivement un fichier. Voici comment vous pouvez l'activer ou le désactiver selon vos besoins.

Si vous utilisez un iPhone, Android ou un ordinateur portable, il dispose certainement du Bluetooth, mais si vous utilisez un ordinateur de bureau, ce n'est pas sûr. Alors comment vérifier ?

Par défaut, lors de la connexion Bluetooth sous Windows, l'ordinateur se souviendra automatiquement des appareils liés, afin que les utilisateurs n'aient pas besoin de retrouver l'adresse Bluetooth.

Si vous voyez un message d'erreur qui vous empêche de vous connecter à votre compte utilisateur Windows 10, votre profil est peut-être corrompu. L'article ci-dessous vous montrera comment résoudre ce problème ou créer un nouveau compte.

Il est important de savoir comment sécuriser votre Chromebook pour en faire une expérience plus sûre lors de la navigation en ligne. Cependant, il y a un autre facteur à considérer. C'est la vie privée.

Vous pouvez toujours modifier les icônes des formats de fichiers avec certains logiciels tiers.

Si vous disposez d'une commande d'invite de commande que vous devez exécuter régulièrement, mais que vous ne souhaitez pas répéter le processus d'ouverture de l'invite de commande, de saisie de la commande, puis de fermeture de la fenêtre CMD à chaque fois que vous l'utilisez. Cet article vous guidera pour exécuter la commande Invite de commandes avec un raccourci sur le bureau.

Windows 10 Lean Edition apparaîtra sur les appareils dotés de 16 Go de stockage. Il est conçu pour garantir que les appareils disposant de peu de mémoire peuvent toujours recevoir les mises à jour Windows.

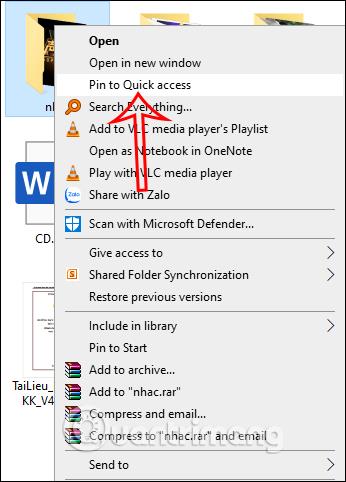

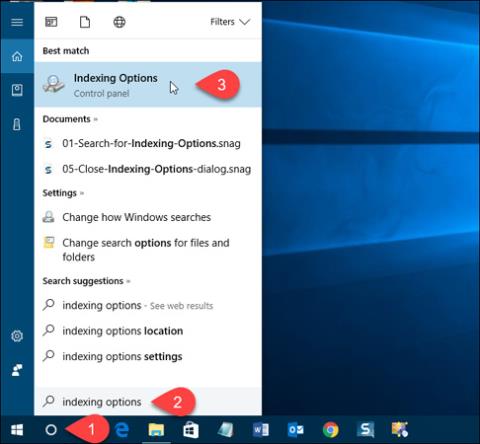

Sous Windows 10, la zone Cortana ou la section Recherche Windows peut vous aider à rechercher tous les fichiers et dossiers de votre ordinateur. Toutefois, si vous ne souhaitez pas que d'autres personnes voient certains fichiers ou dossiers, vous pouvez les masquer dans les résultats de recherche Windows. Voyons comment masquer un dossier afin qu'il n'apparaisse pas dans les résultats de recherche de l'Explorateur de fichiers, de Cortana ou dans la section Recherche de la barre des tâches !

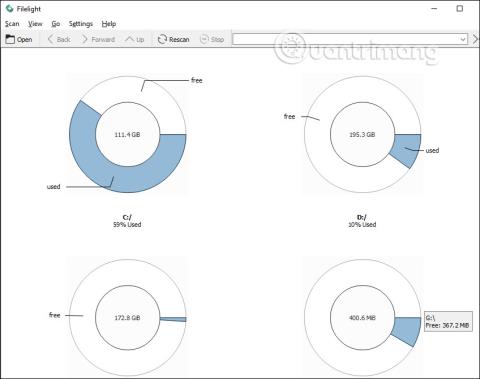

Pour rechercher des fichiers volumineux sur votre ordinateur, vous pouvez utiliser l'application ou utiliser l'Explorateur de fichiers sur un ordinateur Windows.

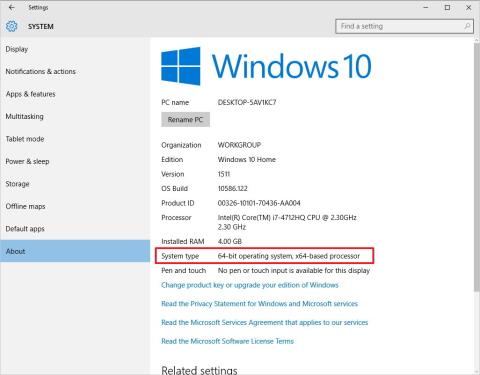

Cet article LuckyTemplates vous expliquera comment vérifier et mettre à niveau Windows 10 de 32 bits vers Windows 64 bits.

Linksys Smart WiFi est accessible via un navigateur Web sous Windows, Mac et iPad. Une autre option consiste à y accéder via des appareils mobiles via l'application Linksys.

Et pour accueillir cette nouvelle année 2021, vous pouvez changer le fond d'écran de votre ordinateur et celui de votre téléphone à l'image du buffle Tan Suu avec un dessin complètement différent.

Tails est un système d'exploitation live que vous pouvez démarrer sur presque n'importe quel ordinateur à partir d'une clé USB ou d'un DVD.

Vérifiez en haut à gauche de la barre d’adresse, vous verrez une image de verrouillage. Cela signifie que la visite du site Web est sécurisée. Vous les voyez souvent sur Internet.

Saviez-vous que les images partagées quotidiennement sur les sites de réseaux sociaux comme Facebook et Twitter deviennent des opportunités lucratives pour les pirates informatiques professionnels qui souhaitent voler des informations ?