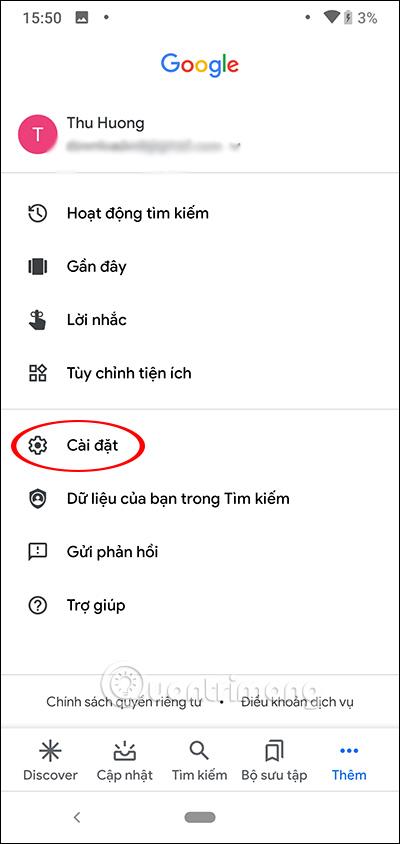

Comment utiliser Google Assistant pour lire des sites Web sur Chrome

Google Assistant prend en charge la lecture de pages Web sur le navigateur Chrome et les utilisateurs peuvent personnaliser la vitesse de lecture, lire rapidement ou lire lentement.