10 Thème sombre pour Windows 10

Les thèmes sombres sont populaires récemment, depuis les applications de téléphonie mobile jusqu'au système d'exploitation informatique Windows 10.

Les thèmes sombres sont populaires récemment, depuis les applications de téléphonie mobile jusqu'au système d'exploitation informatique Windows 10.

Windows 10 est souvent accompagné de publicités dès que l'utilisateur démarre l'ordinateur, peut-être sur l'écran de verrouillage ou directement dans le menu Démarrer.

Windows 10 est livré avec un large éventail d'options de personnalisation. Cependant, certaines parties de Windows 10 ne peuvent pas être facilement personnalisées, comme les vignettes du menu Démarrer. Voici comment créer des vignettes personnalisées dans le menu Démarrer de Windows 10.

Rencontrer une erreur ou deux lors de l'exécution de Windows n'est pas grave, mais si vous rencontrez fréquemment des problèmes sous Windows, il peut y avoir un problème avec votre système d'exploitation.

Si vous aimez les pointeurs de souris Mac, vous pouvez également les installer sous Windows 10. Vous trouverez ci-dessous les étapes à suivre pour installer les pointeurs Mac sous Windows 10.

![[Invitation à télécharger] Ensemble dimages de fond décran nostalgiques de Microsoft, rappelant les images dicônes Windows [Invitation à télécharger] Ensemble dimages de fond décran nostalgiques de Microsoft, rappelant les images dicônes Windows](https://img.luckytemplates.com/resources4/r2/image-6160-0129172126125.jpg)

Le 8 juillet 2021, Microsoft a lancé un ensemble de fonds d'écran pour l'application Teams sur le thème de la Nostalgie.

La température de fonctionnement appropriée de chaque processeur dépend du fabricant, de la vitesse d'horloge maximale, de l'emplacement du capteur et du programme en cours d'exécution.

TestDisk est un logiciel permettant de récupérer des partitions perdues et de récupérer des données perdues.

Pour la plupart des gens, le lecteur C constitue l’élément central du PC. Quantrimang vous montrera comment nettoyer le lecteur C, restaurer de l'espace, puis faire fonctionner à nouveau ce lecteur correctement et rapidement.

Le port WAN du routeur agit comme une passerelle vers d'autres réseaux, fournissant une interface via laquelle le routeur peut envoyer du trafic. Ne connectez pas votre ordinateur au port WAN du routeur, car cela empêcherait les données d'entrer ou de sortir du réseau.

Les cybercriminels développent des moyens de plus en plus sophistiqués pour tromper leurs victimes et voler leurs actifs, l'une des méthodes les plus populaires étant le phishing.

La désactivation de la fonctionnalité d'aperçu du contenu du courrier sur Windows 10 aidera les utilisateurs à masquer leurs informations personnelles, évitant ainsi aux autres de lire ou de voir accidentellement le contenu du message.

Dans cet article, LuckyTemplates compilera de superbes fonds d'écran de la Coupe du Monde 2018 pour PC et ordinateurs portables afin de vous aider à profiter de l'atmosphère de cette saison émotionnelle de la Coupe du Monde 2018.

Pirate de navigateur Plusnetwork.com intégré via la barre d'outils Messenger Plus ! Communauté. Une fois installé, il modifiera la page d'accueil et définira le moteur de recherche par défaut sur www. plusréseau. com.

Voici des fonds d'écran de champs en terrasses avec de nombreuses résolutions différentes pour ordinateurs et ordinateurs portables.

Windows 10 est une excellente plateforme pour exécuter SharePoint. La mise à jour Fall Creator pour Windows 10 inclut une nouvelle fonction de synchronisation pour SharePoint appelée Fichiers à la demande.

Le pharming est un type de cyberattaque qui consiste à rediriger le trafic Web d'un site légitime vers un faux site. Cette fausse page est conçue pour ressembler à un site Web légitime, de sorte que les utilisateurs seront incités à se connecter et à y saisir leurs informations.

Avec PowerToys, vous pouvez remapper les touches vers d'autres options ou raccourcis dans Windows 10. Vous trouverez ci-dessous les étapes pour remapper les touches avec PowerToys.

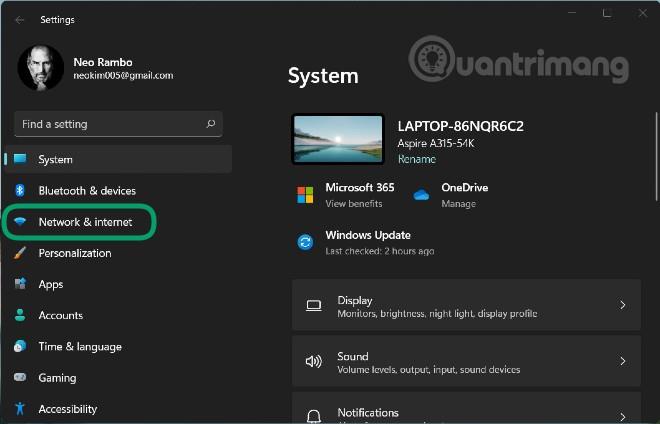

Vous venez de recevoir un nouveau PC, vous l'avez sorti de sa boîte, vous l'avez branché et vous l'avez allumé pour la première fois. Tout fonctionne bien, mais avant de commencer à jouer ou à publier sur Facebook, vous devez modifier certains paramètres Windows.

Tout comme un ordinateur est très efficace pour résoudre des problèmes arithmétiques, le référencement est l’épine dorsale des entreprises en ligne. Voyons quels sont les avantages du White Hat SEO pour une entreprise.

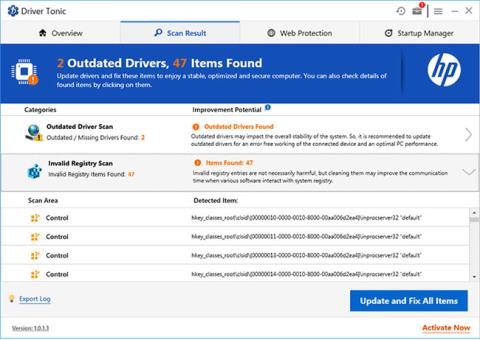

La plupart des utilisateurs ne savent pas comment Driver Tonic est installé sur leur système. Bien qu’il ne s’agisse pas d’un malware, certains logiciels antivirus le classent comme programme potentiellement indésirable.

Vous en avez trop marre du bureau Windows par défaut ? Ne vous inquiétez pas, LuckyTemplates vous apportera une série d'instructions pour actualiser et embellir votre bureau.

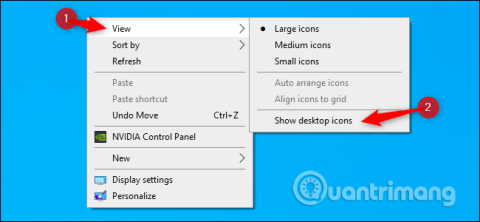

De nombreux programmes installés sur Windows ajouteront automatiquement des icônes à l'écran, ce qui perturbera votre bureau et vous obligera à le supprimer fréquemment. Si vous aimez un bureau propre, vous pouvez masquer toutes les icônes sur l'écran de votre ordinateur.

L'utilisation de DISM avec FFU est également utile si vous devez remplacer un disque dur ou un SSD. Prenez simplement une image FFU, remplacez le lecteur et appliquez l'image au nouveau lecteur et vous avez terminé.

CandyOpen développé par SweetLabs est un logiciel conçu pour être fourni avec le programme d'installation d'un autre programme, afin de pouvoir être installé secrètement sur les ordinateurs des personnes utilisant le programme d'installation qui l'accompagne.

Pour que TLS fonctionne, il doit être activé à la fois sur le client et sur le serveur. Pour les utilisateurs de serveur Windows, TLS 1.3 est activé par défaut dans IIS/HTTP.SYS.

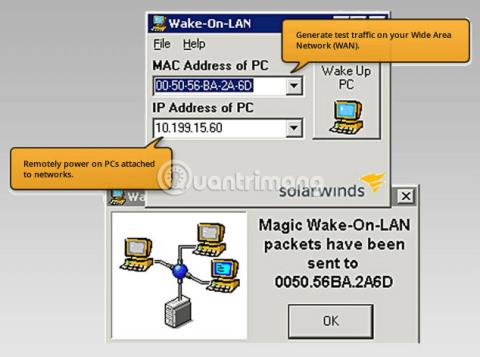

Wake On Lan est une fonctionnalité intéressante intégrée à la plupart des ordinateurs et serveurs, permettant aux utilisateurs d'envoyer un paquet magique WOL spécial sur le réseau et de « réveiller » la machine de l'état de veille ou de veille prolongée.

Grâce au règlement général sur la protection des données (RGPD) de mai 2018, les sites Web ne sont désormais plus autorisés à cacher la manière dont ils stockent et utilisent les données des utilisateurs.

Beaucoup de gens se demanderont pourquoi ils ont besoin d'un service de messagerie anonyme alors qu'il existe de nombreux services de messagerie gratuits et formidables tels que Gmail, Outlook, Yahoo! Mail. La confidentialité et l’anonymat sont la réponse.

Les pirates utilisent de nombreuses façons différentes pour rester anonymes pendant le piratage, mais il faut dire qu'un anonymat complet est impensable, mais les pirates peuvent être sûrs et anonymes dans une certaine mesure et assurer un suivi inversé est très difficile.