Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Les ports informatiques sont une caractéristique essentielle de tous les appareils informatiques. Les ports fournissent les interfaces d'entrée et de sortie dont les appareils ont besoin pour communiquer avec les périphériques et les réseaux informatiques.

Les ports les plus importants de l’ordinateur sont utilisés pour la connexion réseau. Sans eux, l’ordinateur serait complètement isolé et incapable de communiquer avec le monde extérieur.

Ports physiques

Un port peut être physique ou virtuel. Les ports réseau physiques permettent des connexions par câble aux ordinateurs, routeurs, modems et de nombreux autres périphériques. Les ports eux-mêmes sont physiquement connectés d'une manière ou d'une autre à la carte mère .

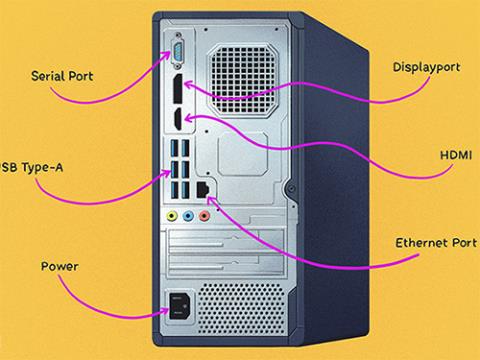

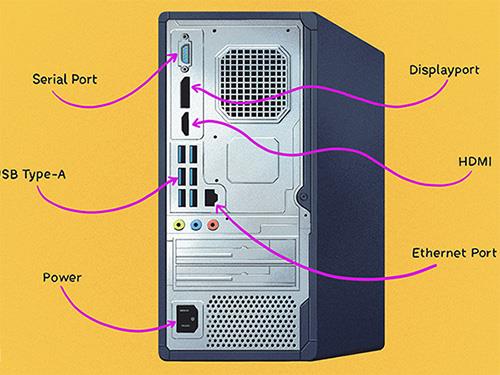

Certains des différents types de ports physiques disponibles sur le matériel réseau informatique incluent :

En plus des connexions réseau, les autres ports qui existent sur les ordinateurs incluent des ports pour la vidéo (comme HDMI ou VGA), la souris et le clavier (PS/2), FireWire et eSATA, etc.

Référez-vous à l'article : 16 ports de connexion couramment rencontrés sur les ordinateurs et leurs fonctions pour plus de détails.

Certains ports physiques sur l'ordinateur

Passerelle dans le réseau sans fil

Alors que les réseaux informatiques filaires reposent sur des ports et des câbles physiques, les réseaux sans fil n'en ont pas besoin. Par exemple, les réseaux WiFi utilisent des numéros de canal qui représentent la bande de fréquence du signal radio.

Cependant, les réseaux filaires et sans fil peuvent être combinés via des ports informatiques physiques. Par exemple, un adaptateur réseau branché sur le port USB d'un ordinateur transforme un ordinateur filaire en ordinateur sans fil, comblant ainsi le fossé entre les deux technologies en utilisant un seul port.

Port de protocole Internet (IP)

Les ports virtuels sont un composant essentiel d'un réseau IP (Internet Protocol). Ces ports permettent aux applications logicielles de partager des ressources matérielles sans interférer les unes avec les autres.

Les ordinateurs et les routeurs gèrent automatiquement le trafic réseau transitant par leurs ports virtuels. Les pare-feu réseau offrent également un certain contrôle sur le flux de trafic sur chaque port virtuel à des fins de sécurité.

Dans un réseau IP, ces ports virtuels sont structurés par numéros de port, de 0 à 65535. Par exemple, le port 80 est le port qui vous permet d'accéder aux sites Web via votre navigateur Web, et le port 21 est associé à FTP .

Problèmes avec les ports dans les réseaux informatiques

Les ports physiques peuvent cesser de fonctionner pour quelque raison que ce soit. Les causes des erreurs de port incluent :

À l'exception des broches endommagées, l'inspection physique du matériel du port ne devrait détecter aucun problème. Une panne d'un seul port sur un périphérique multiport (tel qu'un routeur réseau) n'affecte pas le fonctionnement des autres ports.

La vitesse et les spécifications d’un port physique ne peuvent pas non plus être déterminées par la seule inspection physique. Par exemple, certains appareils Ethernet fonctionnent jusqu'à 100 Mbps, tandis que d'autres prennent en charge Gigabit Ethernet, mais le connecteur physique est le même dans les deux cas. De même, certains connecteurs USB prennent en charge la version 3.0 tandis que d'autres ne prennent en charge que l'USB 2.x ou parfois même l'USB 1.x.

Le défi le plus courant auquel on est confronté avec les passerelles virtuelles est la sécurité du réseau. Les attaquants Internet sondent régulièrement les ports des sites Web, des routeurs et tout autre port réseau. Les pare-feu réseau aident à se protéger contre ces attaques en limitant l'accès aux ports en fonction de leur nombre.

Pour être plus efficaces, les pare-feu ont tendance à être surprotecteurs et bloquent parfois le trafic que l'on souhaite autoriser. Les méthodes de configuration des règles utilisées par les pare-feu pour gérer le trafic, telles que les règles de redirection de port , peuvent être très difficiles à gérer pour les non-professionnels.

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d