Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Les URL sont utilisées comme « chemins » vers des ressources sur Internet. Les URL créent des capacités de « liens hypertextes » pour les pages Web. Cependant, aujourd'hui, les criminels informatiques et les pirates informatiques deviennent de plus en plus « rusés » et dangereux. Ces pirates peuvent utiliser des URL pour modifier les mots de passe et voler les données des utilisateurs, et même utiliser des logiciels malveillants de téléchargement par téléchargement pour attaquer les utilisateurs.

Par conséquent, avant de cliquer sur un lien, veuillez d’abord répondre aux 5 questions ci-dessous.

1. Faites-vous vraiment confiance à la personne qui envoie/poste le lien ?

C’est une question assez importante car si la personne dont vous ne savez rien envoie/publie un lien sur lequel vous cliquez accidentellement, le niveau de préjudice sera imprévisible.

Pour donner quelques exemples concrets, avant d'ouvrir la porte, les gens vérifient souvent d'abord la serrure, ou les enseignants enseignent souvent à leurs élèves les dangers de voyager avec des inconnus...

Cependant, lorsqu'ils ouvrent un e-mail ou cliquent sur un lien, la plupart des utilisateurs ne pensent ou ne considèrent souvent rien mais simplement « cliquer » pour ouvrir et afficher ce lien, qu'il s'agisse d'un e-mail ou d'un lien envoyé par des personnes qu'ils n'ont jamais rencontrées.

Bien que le phishing soit le principal outil des criminels informatiques, les filtres anti-spam avancés ont en partie pris en charge le filtrage des e-mails ou des liens fiables.

Cependant, les utilisateurs doivent toujours se méfier car les criminels informatiques deviennent de plus en plus « rusés ».

Alors avant de cliquer sur un lien ou un e-mail, répondez à la question : « Faites-vous vraiment confiance à la personne qui envoie/poste le lien ? Premièrement, si l'e-mail ou le lien a été envoyé par votre ami ou parent et que la plateforme de médias sociaux ou le client de messagerie est digne de confiance, alors le lien et l'e-mail seront OK.

De plus, si vous avez toujours des inquiétudes ou si vous n'êtes pas sûr de quelque chose, vous pouvez les contacter pour confirmer qu'il s'agit bien de la personne qui vous a envoyé ces informations.

Avec les e-mails et les liens provenant d’utilisateurs que vous ne connaissez pas, il est préférable de rester à l’écart de ces e-mails et liens. Vous devez également vous méfier particulièrement des e-mails mentionnant des problèmes tels que la demande d’indemnisation auprès de votre banque ou de votre compte PayPal.

Pour vérifier si un lien EN LIGNE est sûr ou non, vous pouvez vous référer aux étapes ici .

2. Le réseau social est-il vraiment fiable ?

C'est également une question importante à laquelle vous devez répondre avant d'appuyer sur le bouton de la souris. Si le lien est partagé sur un réseau d'entreprise interne ou un groupe fermé sur WhatsApp , vous n'avez pas à vous soucier de la sécurité du lien.

Cependant, s'il y a quelque chose d'inhabituel dans le spam ou sur les comptes Twitter anonymes, vous devez traiter ces e-mails et ces liens avec précaution.

Avec les sites de réseaux sociaux comme Facebook et Twitter , vous devez particulièrement être attentif et prudent car la quantité de spam sur ces sites Web est assez importante et assez courante, certains liens redirigent même les utilisateurs vers d'autres sites Web. Le site Web contient des logiciels malveillants et autres logiciels malveillants. . Si vous n'êtes pas sûr du lien et ne connaissez pas bien la plateforme, il est préférable de chercher sur d'autres sites.

De plus, pour les comptes figurant dans la liste des comptes qui ont été « piratés », tous les liens ou textes partagés sur ce compte, il faut y réfléchir à nouveau avant de cliquer sur le lien.

3. La destination est-elle fiable ?

Regardez les liens partagés et demandez-vous si ces liens redirigent vers un site Web que vous connaissez ? Si la destination n'est pas claire ou si la destination est un site Web que vous ne connaissez pas, il est préférable de ne pas cliquer sur ce lien.

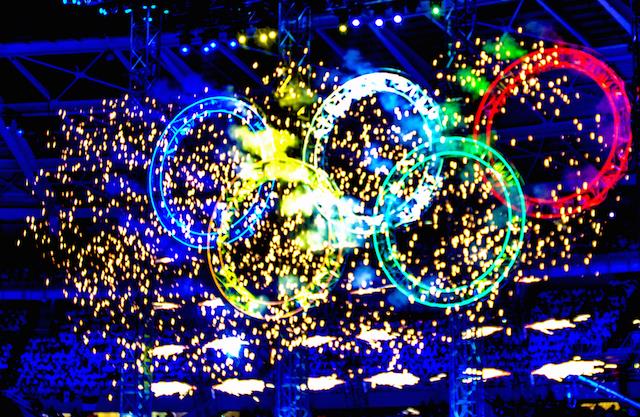

4. Ces liens « coïncident-ils » avec des événements majeurs qui se produisent dans le monde ?

Les criminels informatiques et les hackers savent souvent saisir les « opportunités ». Si un grand événement se produit, ils créeront des liens avec du contenu mentionnant cet événement, et lorsque les utilisateurs cliqueront sur ce lien, ils seront redirigés vers des sites Web avec un mauvais contenu.

Ainsi, si vous voyez des liens partagés sur les réseaux sociaux, etc. avec du contenu lié à l'actualité, il est préférable de penser à vous poser des questions sur la source du lien, le lien partagé en ligne. Quel réseau social et si vous cliquez sur le lien vous serez redirigé vers quelle page ?

5. Les liens peuvent-ils être raccourcis ?

Les réseaux sociaux comme Twitter, Facebook, Instagram … se développent de plus en plus, les liens sont donc également raccourcis pour faciliter le processus de partage.

Profitant de cela, certains criminels informatiques peuvent utiliser Bitlly , goo.gl ,... pour raccourcir leurs liens « illégaux » afin de « tromper » les utilisateurs en leur faisant croire qu'il s'agit d'un lien provenant de la source de confiance.

De plus, lorsque des criminels informatiques ou des pirates informatiques combinent ces liens avec un Tweet ou un e-mail de confiance, les utilisateurs penseront qu'il s'agit d'un message provenant d'un utilisateur de confiance.

Avec les liens raccourcis, le conseil est de répondre vous-même aux 4 questions ci-dessus et si vous n'êtes toujours pas sûr, il est préférable d'utiliser LongURL et CheckShortURL pour restaurer le lien raccourci vers le lien d'origine.

Reportez-vous à quelques articles supplémentaires ci-dessous :

Bonne chance!

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d