Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

La liaison montante dans les réseaux informatiques fait référence à une connexion filaire ou sans fil entre un réseau local (LAN) et un réseau étendu (WAN) . Le port de liaison montante d'un routeur domestique est un port spécial utilisé pour se connecter au modem haut débit (qui est le réseau local) et, finalement, à Internet (ou réseau local).

En télécommunications, une liaison montante est une connexion sans fil créée depuis le sol vers un satellite de communication en orbite autour de la Terre.

Liaisons montantes et descendantes

Une liaison descendante est une connexion réalisée dans le sens inverse d'une liaison montante, du satellite vers le sol ou d'un réseau externe vers un réseau local. Les téléchargements depuis Internet, par exemple, transitent par une liaison descendante vers le périphérique de téléchargement, tandis que les téléchargements vers Internet transitent par une connexion montante.

La liaison descendante est une connexion établie dans le sens opposé à la liaison montante

La liaison montante est souvent utilisée dans les télécommunications par satellite (télécommunications par satellite) pour la radiodiffusion et la télévision. Les signaux sont transmis des stations au sol aux satellites en orbite et ce processus est appelé liaison montante par satellite.

Les fournisseurs de services mobiles et autres services haut débit sans fil désignent parfois les communications en amont d'un réseau comme une transmission en liaison montante. Ces liens peuvent transporter des messages texte, des téléchargements de fichiers sur Internet et d'autres données envoyées sur le réseau du fournisseur.

Port de liaison montante sur le réseau informatique

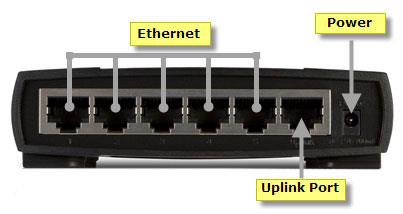

Certains matériels de réseau informatique disposent de ports de liaison montante conçus pour brancher des câbles réseau. Ces ports permettent à un réseau de communiquer avec d'autres réseaux externes. Par exemple, les ports de liaison montante des routeurs domestiques permettent la connexion aux modems haut débit et à Internet.

Les hubs, commutateurs et routeurs Ethernet désignent traditionnellement un port Ethernet comme connexion de liaison montante, qui est marqué sur l'appareil avec un nom ou une couleur distincts. Les routeurs haut débit domestiques qualifient souvent ce port de WAN ou d'Internet au lieu de liaison montante , mais le concept et les fonctionnalités restent les mêmes.

Port de liaison montante sur le réseau informatique

Les connexions de liaison montante peuvent être utilisées pour :

En revanche, les connexions de liaison montante ne sont généralement pas utilisées pour :

Dans les réseaux informatiques modernes, les connexions sont bidirectionnelles. Pour les connexions aux ports de liaison montante, le même câble ou liaison sans fil peut transmettre des données depuis et vers des appareils à chaque extrémité au lieu de simplement "vers le haut" ou "vers le bas". Les termes liaison montante et liaison descendante s'appliquent ici à la fin de la connexion qui initie la transmission des données.

Les experts en réseau soulignent que les câbles croisés Ethernet peuvent être utilisés pour connecter un ordinateur à un port de liaison montante ou pour connecter deux ports de liaison montante ensemble. Certes, techniquement, l’utilité de ce type de connexion est limitée.

Port de liaison montante polyvalent et partagé

La logique matérielle traditionnelle d'un port de liaison montante consiste à prendre en charge uniquement les périphériques de liaison montante du réseau. Cependant, de nombreux routeurs haut débit domestiques modernes proposent un port universel alternatif, qui sert à la fois de liaison montante et de port standard, en fonction du type d'appareil qui y est connecté.

Avant que les ports à usage général ne deviennent populaires, certains anciens périphériques réseau configuraient un port standard à côté du port de liaison montante et reliaient les deux ports en une paire. La logique matérielle de ces produits est de prendre en charge les connexions vers des ports de liaison montante standard ou des ports partagés, mais ne peut pas prendre en charge les deux simultanément. La connexion aux deux ports d'un appareil avec un port partagé empêchera l'appareil de fonctionner correctement.

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d