Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Si vous utilisez Office 365 Threat Intelligence, vous pouvez configurer votre compte pour exécuter des simulations d'attaques de phishing en temps réel sur votre réseau d'entreprise. Il vous aide à prendre des mesures pour vous préparer à d’éventuelles attaques futures. Vous pouvez former vos employés à identifier de telles attaques à l'aide du simulateur d'attaque Office 365. Cet article présentera plusieurs méthodes pour simuler des attaques de phishing .

Les types d'attaques que vous pouvez simuler à l'aide du simulateur d'attaque Office 365 sont les suivants.

Vous pouvez accéder à Attack Simulator sous Gestion des menaces dans le Centre de sécurité et de conformité . S'il n'y est pas disponible, il est probable que vous ne l'ayez pas installé.

Gardez à l’esprit les points suivants :

Simulateur d'attaque pour Office 365

Vous devez faire preuve de créativité et penser comme un pirate informatique lorsque vous effectuez des simulations d’attaques appropriées. L’une des attaques de phishing ciblées est le spear phishing. En général, ceux qui souhaitent expérimenter le spear phishing devraient faire quelques recherches avant d’attaquer et utiliser un nom d’affichage qui semble familier et digne de confiance. De telles attaques sont principalement menées pour collecter les informations d'identification des utilisateurs.

Comment effectuer des attaques de phishing à l'aide d'Attack Simulator Office 365

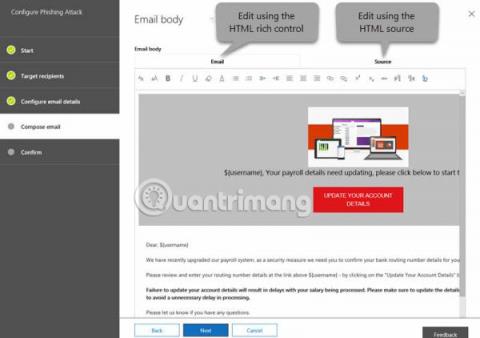

La méthode pour effectuer des attaques de phishing à l'aide d'Attack Simulator Office 365 dépend du type d'attaque que vous souhaitez effectuer. Cependant, l’interface utilisateur est facile à comprendre et il est donc très simple d’ajouter une simulation d’attaque.

Il existe plusieurs autres types d'attaques disponibles dans Office 365 Attack Simulator, telles que les attaques par pulvérisation de mot de passe et par force brute. Vous pouvez les découvrir simplement en ajoutant ou en saisissant un ou plusieurs mots de passe courants et voir si le réseau risque d'être compromis par des pirates.

Les attaques simulées vous aideront à former vos employés aux différents types d’attaques de phishing . Vous pouvez également utiliser les données plus tard pour comprendre d'autres choses dans votre bureau.

Si vous avez des questions sur Attack Simulator dans Office 365, veuillez laisser un commentaire dans la section commentaires ci-dessous ! Bonne chance!

En savoir plus :

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d