Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Si vous gérez des données sensibles, vous devriez vous inquiéter des logiciels malveillants FormBook. Une fois à l'intérieur d'un réseau ou d'un PC, ce malware voleur d'informations (également appelé « infostealer ») peut causer des dommages irréparables à votre entreprise.

Qu'est-ce que le malware FormBook, comment infecte-t-il les ordinateurs et comment pouvez-vous le supprimer ?

Qu’est-ce que le logiciel malveillant FormBook ?

FormBook est ce qu'on appelle un malware infostealer. Une fois votre appareil infecté, FormBook peut voler différents types de données, telles que des frappes au clavier, des captures d'écran, des informations de connexion mises en cache dans les navigateurs Web, etc.

Pire encore, FormBook peut également faire office de téléchargeur. Cela signifie qu'il peut télécharger et exécuter du code malveillant supplémentaire sur les systèmes infectés.

Le malware FormBook fonctionne selon le modèle Malware as a Service (MaaS), permettant aux cybercriminels de l'acheter à bas prix sur le dark web .

Comment fonctionne le logiciel malveillant FormBook

Les développeurs de FormBook Malware ne déploient pas eux-mêmes le malware mais le vendent aux pirates à bas prix. Cependant, les abonnements FormBook n'incluent généralement pas de mode de livraison. Par conséquent, les acteurs malveillants doivent acheter une distribution pour déployer FormBook.

Étant donné que FormBook est séparé du mécanisme de distribution, il peut utiliser diverses techniques de distribution pour infecter les systèmes. Certains vecteurs d'infection courants pour les logiciels malveillants FormBook incluent, sans s'y limiter, les campagnes par courrier électronique de phishing, les URL malveillantes et les pièces jointes exécutables.

Lorsque le malware FormBook infecte une machine, il libère un code exécutable malveillant dans divers processus. Ce code installe ensuite diverses fonctions pour enregistrer les enregistreurs de frappe, voler les données du presse-papiers, prendre des captures d'écran et effectuer d'autres tâches souhaitées.

En plus de voler des informations, FormBook peut également recevoir des commandes d'attaquants. Cela permet aux pirates d'installer d'autres logiciels malveillants sur votre ordinateur via une commande à distance. Par exemple, ils peuvent installer des ransomwares et crypter des données sur votre ordinateur.

FormBook est un puissant logiciel malveillant. Il peut cibler tous les navigateurs, clients de messagerie et navigateurs de fichiers populaires. Par conséquent, vous devez prendre les mesures nécessaires pour empêcher ce programme malveillant d’infecter votre système et de voler des informations sensibles.

Comment prévenir les attaques de logiciels malveillants FormBook

Les cybercriminels utilisent diverses méthodes de livraison pour distribuer la charge utile FormBook. Voici quelques moyens de minimiser les risques posés par FormBook.

Mettre en œuvre des solutions anti- phishing

Le phishing par courrier électronique est la principale cause d'infections par des logiciels malveillants, notamment FormBook. La mise en œuvre de solutions anti-phishing et anti-spam capables d'identifier et de bloquer les e-mails contenant des fichiers malveillants peut minimiser le risque posé par FormBook.

Utiliser le désarmement et la reconstruction du contenu

En supprimant le code exécutable des documents, le système de désarmement et de reconstruction du contenu (CDR) permet d'ouvrir les fichiers en toute sécurité.

Par conséquent, l’utilisation du système CDR peut contribuer de manière significative à prévenir les infections par des logiciels malveillants FormBook. De plus, un bon système CDR supprimera tout le contenu exécutable des documents, contribuant ainsi à prévenir les menaces du jour zéro .

Équipé d'un puissant logiciel anti-malware

L'installation d'un puissant logiciel anti-malware sur les points finaux peut aider à analyser tous les documents avant que les utilisateurs ne les ouvrent.

Cela vous aide à identifier et à bloquer la menace FormBook avant qu'elle n'infecte votre PC.

Appliquer l'authentification multifacteur

Bien que l'application de l'authentification multifacteur (MFA) ne vous aide pas directement à prévenir les attaques des logiciels malveillants FormBook, elle peut empêcher les pirates informatiques d'utiliser des informations d'identification volées. Cela peut aider à limiter les dégâts.

Lors de la mise en œuvre de l'authentification multifacteur, vous devez prendre les mesures nécessaires pour empêcher les attaques MFA.

Déployer un système de détection et de prévention des intrusions

Les systèmes de détection et de prévention des intrusions (IDPS) surveillent en permanence le trafic de votre réseau à la recherche d'activités suspectes. Si IDPS détecte une activité inhabituelle, il la bloquera et vous en informera.

Voici comment fonctionne IDPS :

Le déploiement d'un système fiable de détection et de prévention des intrusions peut empêcher une attaque FormBook. Déterminez donc le niveau de sécurité requis par votre entreprise, puis choisissez le meilleur système de détection et de prévention des intrusions.

Formez votre personnel

Étant donné que les pirates informatiques utilisent souvent des techniques d'ingénierie sociale pour installer FormBook sur les ordinateurs des victimes, la formation des employés contribuera grandement à prévenir les infections FormBook. Par conséquent, vous devez vous assurer que vos employés savent comment détecter les spams, les pièces jointes et les URL malveillantes.

Le téléchargement de logiciels gratuits à partir de sites Web suspects peut également installer FormBook sur votre PC. Interdisez donc à vos employés de télécharger des logiciels, jeux, vidéos ou tout autre programme gratuit sur leur ordinateur de travail.

Les programmes de formation en cybersécurité doivent être personnalisés pour répondre aux divers besoins des employés. Et assurez-vous que votre programme de formation est interactif pour accroître l’engagement des employés.

Vous devez également encourager vos employés à adopter un comportement en ligne sûr pour accroître la sécurité globale au sein de l'entreprise.

Comment reconnaître une infection FormBook

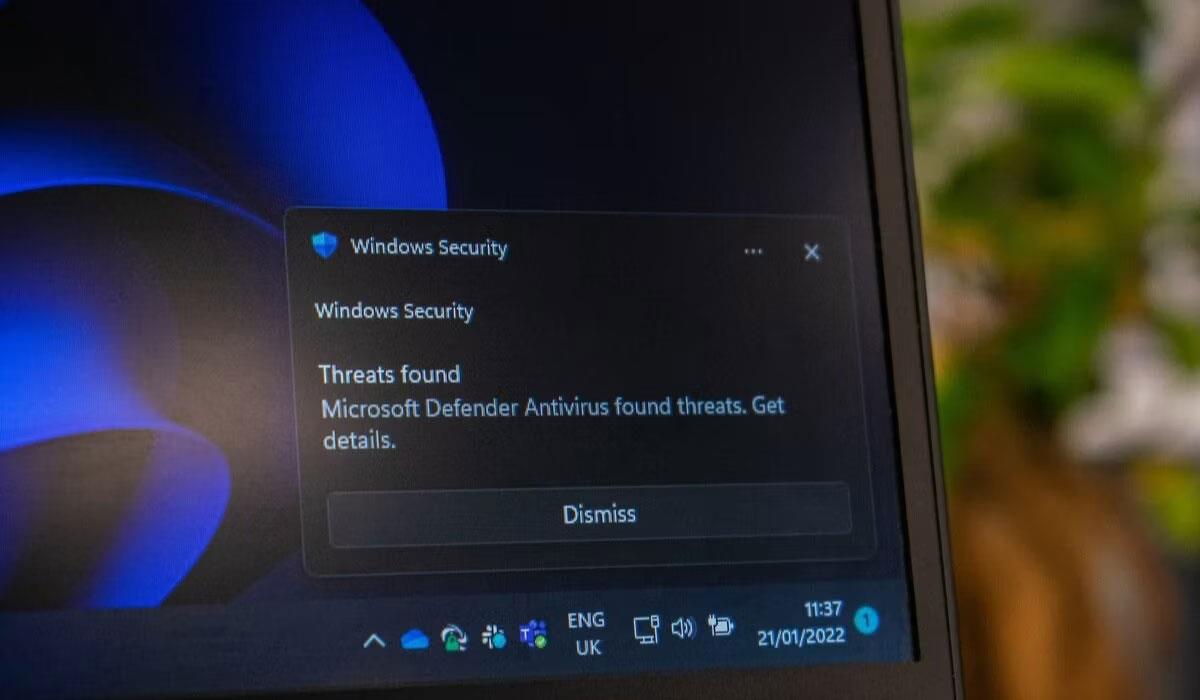

La sécurité Windows affiche les menaces

Voici quelques signes révélateurs d’une infection FormBook :

En cas de doute, effectuez une analyse complète de votre PC avec un programme anti-malware mis à jour pour savoir s'il est infecté.

Comment supprimer le malware FormBook ?

FormBook est un puissant programme malveillant équipé de techniques d'évasion avancées.

Après avoir entré divers processus légitimes, il obscurcit la charge utile d'origine. Cela rend difficile la détection et la suppression des logiciels malveillants FormBook.

Une fois que vous êtes sûr que votre système est infecté, déconnectez-le du réseau et déployez une puissante solution anti-malware pour détecter et supprimer les logiciels malveillants.

Si votre programme anti-malware ne supprime pas FormBook, vous devriez demander l'aide d'un professionnel. Recherchez une entreprise de cybersécurité possédant une expertise dans la suppression des infections par des logiciels malveillants.

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d