Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Vous avez peut-être entendu parler de DoS et de DDoS . L’idée derrière une telle attaque est de détruire les serveurs de toute organisation, les empêchant ainsi de fournir des services à ses utilisateurs. Souvent, le serveur principal d'une organisation est bombardé de tant de demandes d'accès qu'il tombe en panne, refusant le service à quiconque.

Le déni de service par rançon (RDoS) est similaire, sauf que les pirates informatiques agissent comme des maîtres chanteurs. Voyons ce qu'est le déni de service avec rançon (RDoS) et comment l'éviter en prenant les précautions appropriées.

Qu’est-ce que le déni de service avec rançon (RDoS) ?

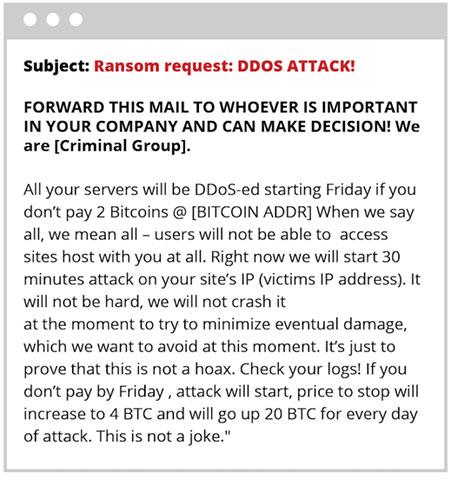

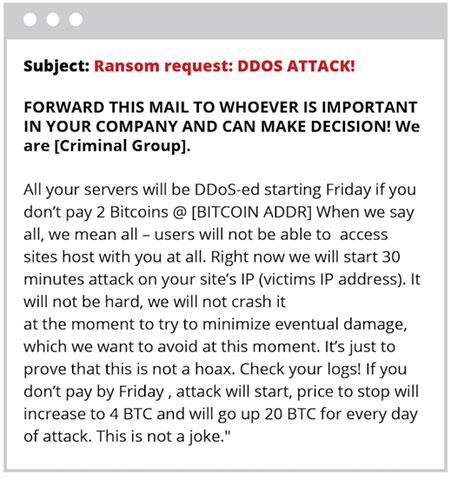

Le déni de service avec rançon se produit lorsque des pirates informatiques vous demandent de leur payer une somme d'argent, menaçant de lancer une attaque par déni de service distribué (DDoS) si vous ne payez pas à une certaine date et heure.

Pour montrer qu’ils prennent au sérieux les attaques RDoS, les pirates peuvent également lancer une attaque DDoS pendant une courte période contre l’organisation contre laquelle ils demandent une rançon. Vous avez peut-être aussi entendu parler des Ransomwares : les pirates informatiques exigent de l'argent après avoir crypté toutes les données sur les serveurs de n'importe quelle organisation.

Dans le cas des Ransomwares, les pirates informatiques chiffrent d'abord les données d'une organisation, puis envoient un message de rançon indiquant qu'ils décrypteront les données une fois qu'ils auront obtenu l'argent. Avec le RDoS, une note est envoyée avant toute action, indiquant clairement que le pirate informatique a accès aux serveurs de l'entreprise et exigeant un certain montant en cryptomonnaie à une date précise. Si les fonds ne sont pas transférés aux pirates, ils peuvent procéder au cryptage des données de cette organisation.

Avis de rançon pour déni de service (RDoS)

Le RDoS exploite la peur de la perte de données et oblige les utilisateurs à payer pour éviter les attaques DDoS.

La rançon doit-elle être payée ?

Les experts disent que vous ne devriez pas payer la rançon. Ils affirment que si une organisation accepte de payer des pirates pour extorsion, d’autres pirates seront également intéressés à gagner de l’argent de cette façon. Cela encouragera d’autres pirates à commettre du chantage.

Les experts affirment également qu’il n’y a aucune garantie qu’il n’y aura pas d’attaque DDoS ou Ransomware même si la rançon a été payée. En outre, de tels actes encourageront d’autres pirates informatiques à commettre des actes d’extorsion similaires.

Devez-vous laisser les maîtres chanteurs vous effrayer et vous faire payer l’argent qu’ils exigent ? La réponse est non. Il est préférable d'avoir un plan pour lutter contre un tel scénario. La section suivante explique comment se préparer à une attaque DDoS. Si vous avez un plan en place, vous n'avez plus à craindre les DDoS, RDoS, ransomwares ou problèmes de piratage similaires.

Mesures de prévention des attaques RDoS

Être préparé est la clé pour gérer la situation avec facilité

Si une attaque DDoS se produit après que les pirates ont demandé une rançon, la préparation est la clé pour gérer facilement la situation. C'est pourquoi il est important d'avoir un plan de protection contre les attaques DDoS. Lorsque vous envisagez de vous protéger contre une attaque DDoS, partez du principe que cela peut se produire plusieurs fois. De cette façon, vous pourrez créer un meilleur plan.

Certaines personnes créent un plan de reprise après sinistre et l’utilisent pour se remettre d’une attaque DDoS. Mais ce n’est pas le but principal de l’article. Vous devez minimiser le trafic vers le site Web de votre entreprise ou ses serveurs.

Pour un blog « amateur », un temps d’arrêt d’une heure peut ne pas avoir un grand impact. Mais pour les services de traitement en temps réel – banques, boutiques en ligne, etc. – chaque seconde compte. C'est quelque chose que vous devez garder à l'esprit lors de la création d'un plan de réponse aux attaques DDoS plutôt que d'un plan de récupération post-attaque.

Certains points importants à considérer lorsqu’une attaque RDoS ou DDoS a lieu sont :

1. Que peut faire votre fournisseur d’accès Internet pour vous ?

2. Votre fournisseur d'hébergement peut-il vous aider en retirant votre site Web de l'hébergeur pendant un certain temps (jusqu'à ce que l'attaque DDoS s'arrête) ?

3. Avez-vous des fournisseurs de sécurité tiers, comme Susuri, Akamai ou Ceroro, capables de détecter les attaques DDoS dès leur lancement ? Ces services peuvent également bloquer les attaques en identifiant divers facteurs comme la géographie, etc.

4. Combien de temps faudra-t-il pour changer l'adresse IP du serveur pour que l'attaque cesse ?

5. Avez-vous envisagé un forfait basé sur le cloud qui puisse augmenter la bande passante en cas de DDoS ? L’augmentation de la bande passante signifie que les pirates informatiques devront déployer davantage d’efforts pour mener des attaques. Les attaques DDoS s’arrêteront rapidement car les pirates devront mobiliser davantage de ressources pour détruire les serveurs de l’entreprise.

En savoir plus :

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d