Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

La cryptographie à courbe elliptique (ECC) est une technique de cryptographie à clé publique basée sur la théorie des courbes elliptiques, permettant de créer une cryptographie plus rapide, plus petite et plus puissante. ECC génère des chiffres grâce aux propriétés des équations de courbe elliptique au lieu de la méthode traditionnelle consistant à utiliser de grands nombres premiers. Cette technologie peut être utilisée conjointement avec la plupart des méthodes de cryptage publiques telles que RSA et Diffie-Hellman.

Selon certains chercheurs, ECC atteint ce niveau de sécurité avec seulement 164 bits alors que d'autres systèmes nécessitent 1 024 bits pour atteindre le même niveau. Étant donné que l’ECC contribue à établir la sécurité avec une faible puissance de calcul et une faible utilisation de la batterie, il est largement appliqué aux applications mobiles.

ECC a été développé par Certicom, un fournisseur de systèmes de sécurité mobiles pour le commerce électronique, et a récemment obtenu une licence par Hifn, un fabricant de circuits intégrés et de produits de cybersécurité. RSA développe également actuellement son propre ECC. De nombreuses entreprises, dont 3COM, Cylink, Motorola, Pitney Bowes, Siemens, TRW et VeriFone, prennent en charge ECC sur leurs produits.

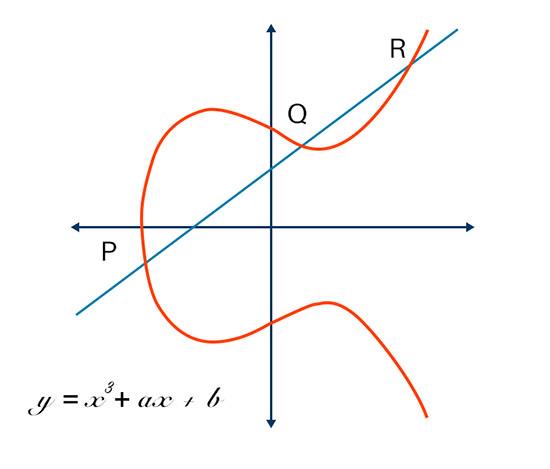

Équation et graphique de courbe elliptique

Les propriétés et fonctions des courbes elliptiques sont étudiées en mathématiques depuis 150 ans. Leur utilisation comme cryptographie a été introduite pour la première fois en 1985 par Neal Koblitz de l'Université de Washington et Victor Miller chez IBM (il s'agit de deux études indépendantes).

Une courbe elliptique n'est pas une ellipse (ovale), mais est représentée comme un cercle coupant deux axes. ECC est basé sur les propriétés d'un type spécifique d'équation créé à partir d'un groupe (un ensemble d'éléments avec une opération binaire qui combine deux éléments de l'ensemble en un troisième élément). Le graphique provient des points d'intersection de la courbe et des deux axes. Multipliez ce point par un nombre pour trouver le point suivant, mais il est difficile de savoir par quel nombre multiplier même si le résultat et le point suivant sont déjà donnés.

Les équations de courbes elliptiques ont la propriété d’être extrêmement utiles à des fins cryptographiques, car elles sont faciles à mettre en œuvre mais extrêmement difficiles à inverser.

Cependant, l’utilisation de courbes elliptiques présente encore certaines limites dans cette industrie. Nigel Smart, chercheur chez Hewlett Packard, a trouvé quelques défauts dans cette courbe qui la rendent très facile à craquer. Cependant, selon Philip Deck de Certicom, même si ces courbes sont vulnérables, les développeurs ECC savent comment les classer en vue de leur utilisation. Il estime que l'ECC est une technologie unique qui peut être exploitée à l'échelle mondiale et utilisée sur tous les appareils. Selon Deck, "la seule chose qui fait cela est la courbe elliptique".

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d