Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Les virus peuvent « s'infiltrer » illégalement dans les ordinateurs des utilisateurs de différentes manières, par exemple lors de la navigation sur le Web, à partir de périphériques USB ou pendant le processus d'installation d'applications et de logiciels. Après avoir pénétré dans votre ordinateur, les virus réduiront les performances de votre système, provoquant un ralentissement de votre ordinateur, provoquant des erreurs système et même « mangeant » des données précieuses sur votre ordinateur.

Par conséquent, le meilleur moyen est de supprimer complètement ces virus ennuyeux pour protéger votre système et assurer la sécurité des données sur votre ordinateur, tout en améliorant les performances et en aidant votre ordinateur à fonctionner plus rapidement....

Dans l'article ci-dessous, LuckyTemplates vous guidera à travers quelques méthodes pour supprimer complètement les virus indésirables de votre ordinateur sans avoir à utiliser ou à mémoriser la prise en charge d'un programme antivirus.

1. Utilisez l'invite de commande pour supprimer complètement les virus haineux

Pour supprimer les virus sur votre ordinateur à l'aide de l'invite de commande, vous pouvez vous référer aux étapes ici .

2. Désactivez les services suspects sur le Gestionnaire des tâches

Pour supprimer le virus en désactivant les services suspects sur le Gestionnaire des tâches, suivez les étapes ci-dessous :

Étape 1:

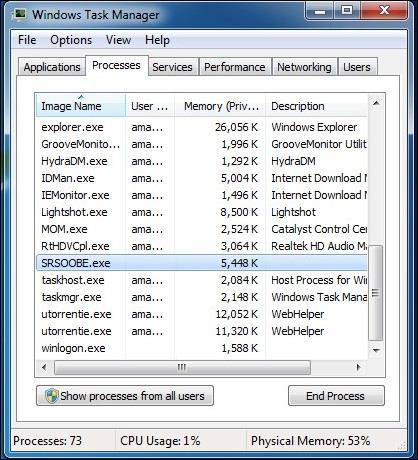

Ouvrez d'abord le Gestionnaire des tâches en appuyant sur Ctrl + Maj + Échap , puis mettez fin à tous les services suspects dans l'onglet Services.

Étape 2:

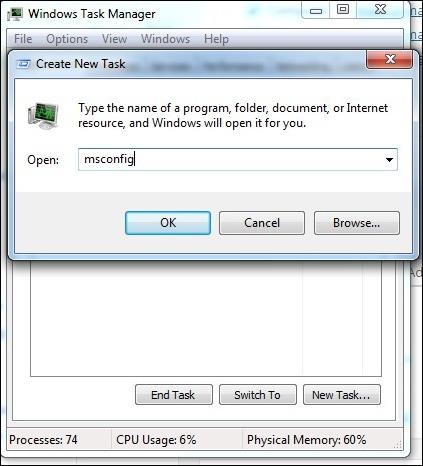

Sur la nouvelle tâche, entrez MSConfig .

Étape 3:

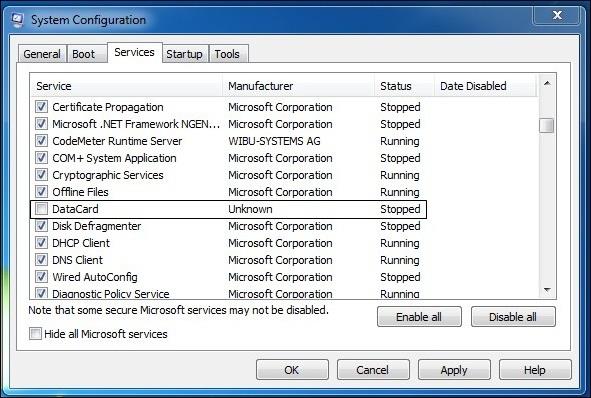

Ensuite, dans la fenêtre MSConfig, accédez à l' onglet Service , puis décochez tous les services « suspects » ou indésirables.

Étape 4:

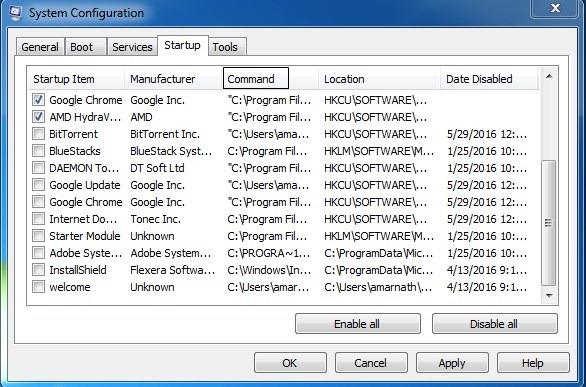

Cliquez ensuite sur l' onglet Démarrage . Recherchez les fichiers « étranges » ou indésirables dans la section Commande, où vous trouverez le chemin de ces fichiers « étranges ».

Enfin, ouvrez l'invite de commande, puis accédez à l'emplacement des fichiers "étranges" et modifiez les propriétés de ces fichiers.

Reportez-vous aux étapes pour modifier les propriétés des fichiers ici .

Et enfin, supprimez simplement les fichiers et vous avez terminé.

3. Analysez vos fichiers système avec un outil antivirus en ligne

Étape 1:

Ouvrez n'importe quel navigateur sur votre ordinateur, puis visitez www.virustotal.com .

Étape 2:

L'étape suivante consiste à sélectionner les fichiers « étranges » et « suspects » sur votre système à analyser sur Virustotal (la taille maximale du fichier est de 128 Mo).

Étape 3:

De plus, sur Virustotal, vous pouvez également analyser une URL spécifique ou même un site Web entier. Entrez simplement l’URL que vous soupçonnez dans la section URL sur Virustotal.

Après avoir sélectionné les fichiers et les URL, cliquez sur Analyser pour démarrer le processus d'analyse.

Reportez-vous à quelques articles supplémentaires ci-dessous :

Bonne chance!

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d