Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Dans de nombreux articles précédents, nous avons mentionné qu’il est extrêmement important de rester anonyme en ligne. Des informations privées sont divulguées chaque année, ce qui rend la sécurité en ligne de plus en plus nécessaire. C'est aussi la raison pour laquelle nous devrions utiliser des adresses IP virtuelles. Ci-dessous, nous découvrirons les méthodes pour créer de fausses IP !

Méthode 1 - Utiliser VPN

Le VPN est un réseau privé virtuel mais son utilisation est beaucoup plus simple que son nom ne l’indique. Essentiellement, vous pouvez connecter votre ordinateur ou appareil au réseau de quelqu'un d'autre, puis naviguer sur le Web via son réseau. Lorsque vous vous connectez à un VPN, vous cachez votre adresse IP avec l'une des autres adresses IP de ce réseau. Cependant, pour obtenir la plus grande confidentialité, nous vous recommandons d'utiliser la version payante du service VPN pour garantir une sécurité absolue.

Commencez avec le VPN

Il existe de nombreux services VPN, mais vous devriez considérer ExpressVPN et NordVPN car ce sont deux excellentes options. Quel que soit le service que vous choisissez, il vous suffit de télécharger l'application, de l'exécuter et de l'utiliser pour vous connecter au VPN selon vos besoins. Ces opérations sont vraiment très simples.

Le VPN est un service utile et très fiable.

Méthode 2 – Utiliser le proxy Web

Les proxys Web fonctionnent de la même manière que les VPN : vous vous connectez à un serveur proxy, puis tout votre trafic Web passe par le serveur proxy. Ainsi, votre adresse IP sera masquée par l'adresse IP de ce serveur.

Comment configurer un proxy Web

Trouvez un service proxy Web gratuit à utiliser sur un site Web comme PremProxy ou Proxy List.

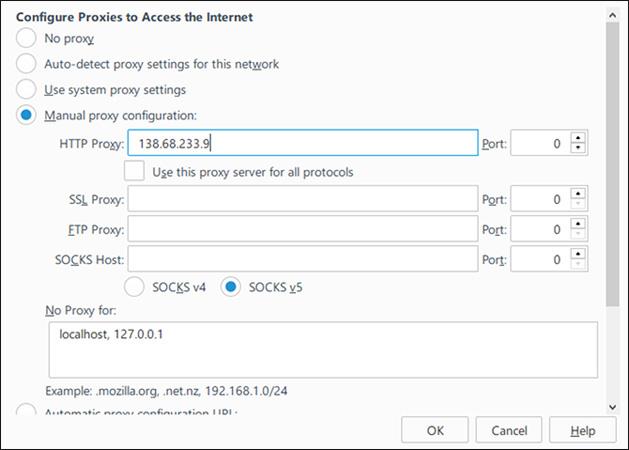

Dans Firefox

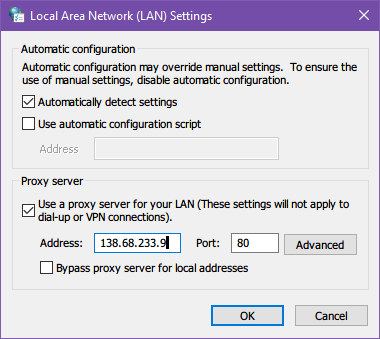

Dans le navigateur Edge

Dans les navigateurs Chrome, Opera et Vivaldi

Chrome, Opera, Vivaldi et d'autres navigateurs basés sur Chromium n'ont pas de fonctionnalité de proxy intégrée au navigateur mais utilisent des paramètres de proxy à l'échelle du système.

Méthode 3 – Utiliser le Wi-Fi public

Au lieu d'acheminer votre trafic via le réseau de quelqu'un d'autre, vous pouvez choisir de vous connecter directement à son réseau - et le moyen le plus simple consiste à utiliser le Wi-Fi public.

Lorsque vous utilisez un réseau Wi-Fi public, personne ne peut vous suivre. Dans des endroits comme les cafés Starbucks ou les aéroports, vos activités seront masquées par des dizaines d'autres utilisateurs.

Cependant, utiliser le Wi-Fi public comporte parfois des risques. Par défaut, la plupart des points d'accès Wi-Fi publics ne sont pas cryptés, votre appareil risque donc d'être infecté par des logiciels malveillants. En outre, les pirates peuvent usurper votre identité sur les réseaux Wi-Fi publics. Ainsi, même si vous cachez votre adresse IP, vous courez toujours d’autres risques en matière de sécurité et de confidentialité.

La plupart d’entre nous ont tendance à partager trop d’informations en ligne. Si la sécurité vous inquiète vraiment, changez ces mauvaises habitudes et faites attention aux conseils de sécurité en ligne ci-dessus.

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d