Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

L’une des raisons qui conduisent aux attaques de virus informatiques et de logiciels malveillants est que les utilisateurs téléchargent des logiciels et des applications à partir de sources flottantes, et non à partir de sites Web officiels hautement fiables. Cependant, il existe de nombreux cas où vous téléchargez un logiciel avec des données jointes envoyées depuis le courrier électronique d'une connaissance, ou devez télécharger un fichier depuis Internet, et il est difficile de confirmer si cette adresse e-mail a été récupérée par un pirate informatique. coder ou pas. Si tel est le cas, vous pouvez utiliser des programmes qui vérifient la sécurité des fichiers, tels que l'outil Winja.

Winja est un logiciel de sécurité gratuit de Phrozen Software, avec la possibilité de vérifier la sécurité des données sur votre ordinateur ou d'analyser le système pour vérifier s'il existe des dangers. Le logiciel Winja enverra notamment des données de test à 58 sociétés de sécurité célèbres telles que Bitdefender, Kaspersky, Avast, BKAV,... pour être sûr de la sécurité de n'importe quel fichier. L'article ci-dessous de LuckyTemplates guidera les lecteurs sur la manière d'utiliser Winja pour vérifier les fichiers, les chemins d'accès et le système.

Étape 1:

Visitez le lien ci-dessous pour visiter la page de Phrozen Software et télécharger le logiciel.

La capacité de Winja est assez petite et ne consomme pas autant de ressources système que celle de nombreux autres logiciels. Cliquez sur le fichier .exe du logiciel pour procéder à l'installation. Dans la première interface, cliquez sur Suivant pour continuer.

Étape 2:

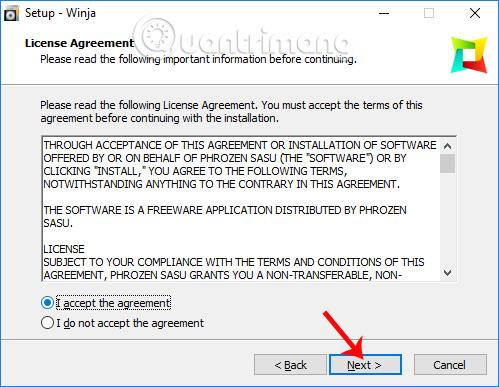

Accédez à l’interface des conditions d’utilisation de Winja, cliquez sur J’accepte l’accord , puis cliquez sur le bouton Suivant ci-dessous.

Étape 3:

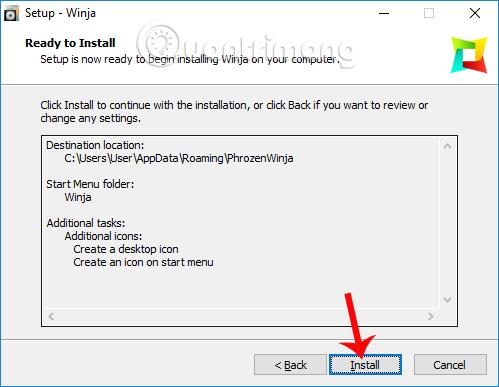

Les étapes suivantes consistent à cliquer sur Suivant... puis à cliquer sur Installer pour installer Winja sur l'ordinateur.

Enfin, l'utilisateur attend que le processus d'installation du logiciel réussisse, puis clique sur Terminer pour terminer.

Étape 4:

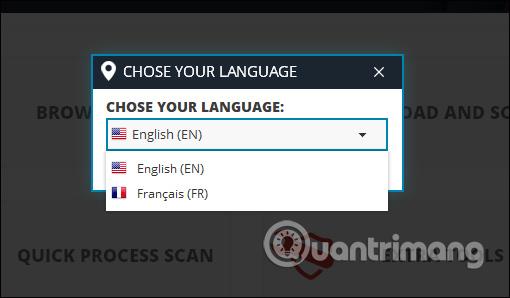

Démarrez l'application et dans la première interface, le logiciel vous proposera de choisir la langue, avec 2 langues : anglais et français. Ici, nous utiliserons l'anglais.

Étape 5 :

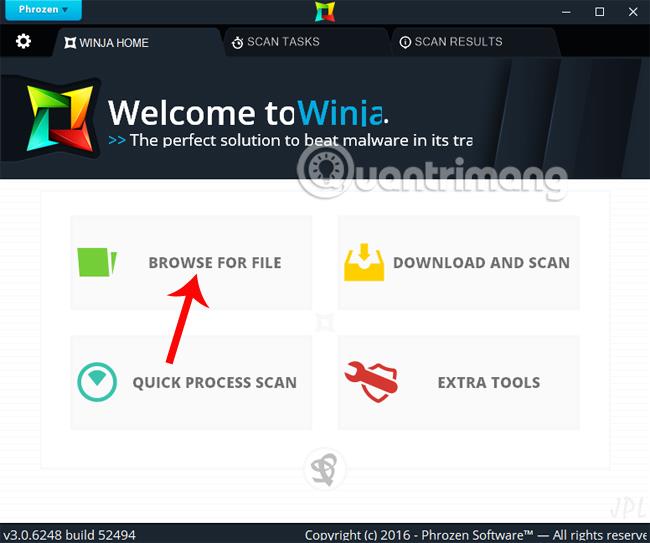

L'interface principale du logiciel est relativement simple avec 4 options équivalentes à 4 fonctionnalités à utiliser pour vérifier les fichiers et les systèmes. Pour vérifier la sécurité du fichier que vous venez de télécharger sur votre ordinateur, cliquez sur l' option Rechercher le fichier .

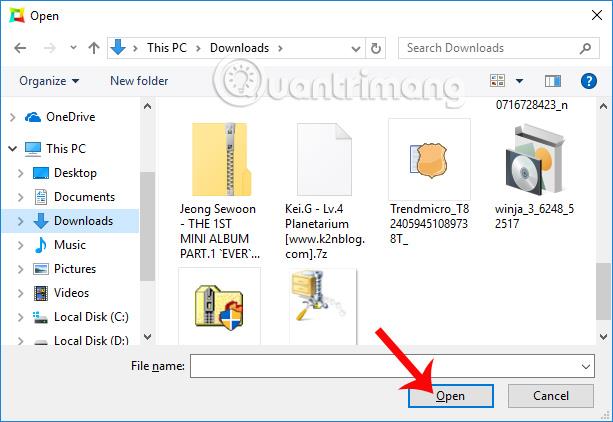

Accédez au dossier sur votre ordinateur, cliquez sur le fichier que vous souhaitez vérifier puis cliquez sur Ouvrir .

Étape 6 :

Nous attendons que le processus Winja télécharge les données sur le système, puis procédons au traitement. Ce processus nécessite que l'ordinateur dispose d'une connexion Internet pour se connecter au système serveur.

Étape 7 :

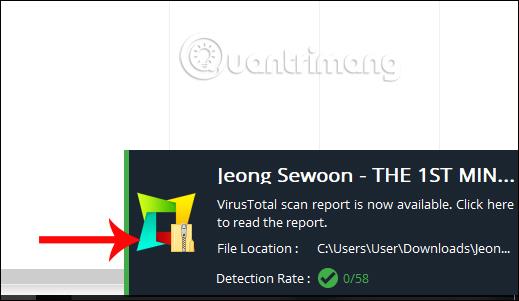

Une fois le processus de vérification terminé, un panneau de notification apparaît dans le coin inférieur droit de l'interface de l'écran.

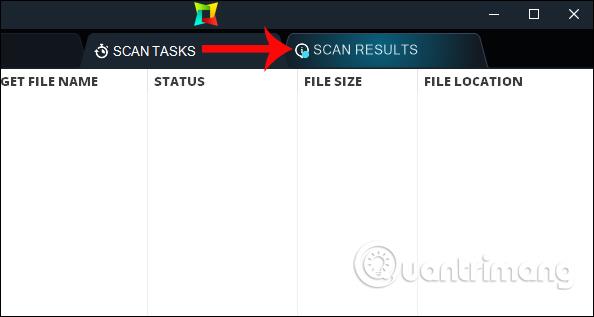

Les utilisateurs cliquent directement sur cette notification pour voir les résultats détaillés des tests de données. Ou sinon, sur l'interface d'analyse des données sur Winja, cliquez sur la section Résultats de l'analyse qui stocke l'historique de l'analyse des fichiers pour voir les résultats.

Étape 8 :

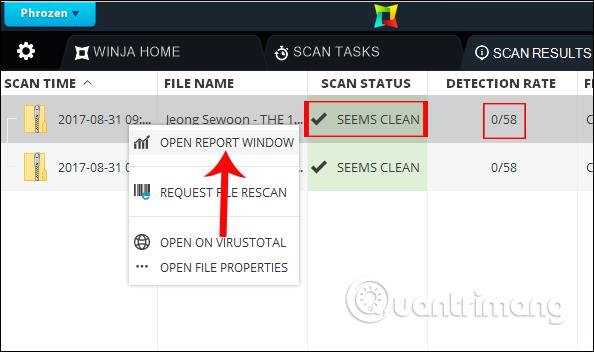

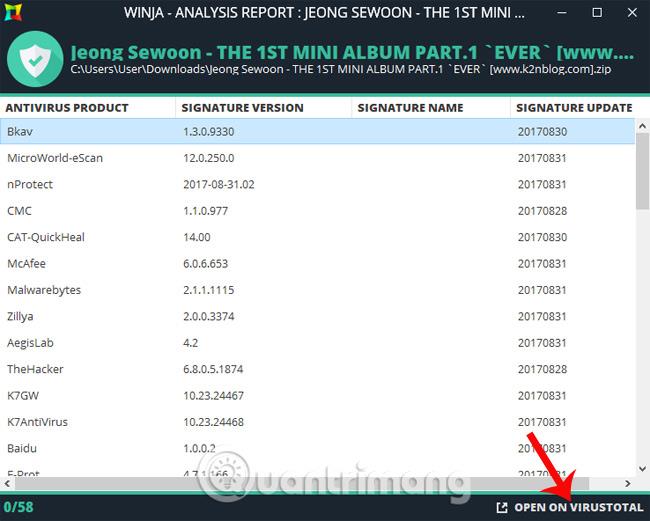

Passez à la nouvelle interface. Ici, il y aura une liste des fichiers qui ont été vérifiés. Vous devez faire attention aux deux colonnes Scan status si elles indiquent Semble propre et Taux de détection is 0/58 , ce qui signifie que le logiciel est sûr. Aucun des 58 sites Web n'a détecté de problèmes dangereux.

Ensuite, faites un clic droit sur le fichier numérisé et sélectionnez Ouvrir la fenêtre du rapport pour voir les résultats détaillés de 58 sites Web sécurisés.

Étape 8 :

Dans l'interface des résultats de la vérification des fichiers, nous verrons une liste des vérifications des données de 58 sites Web sur l'outil Winja. Vous pouvez également cliquer sur Ouvrir sur Virustotal pour voir les résultats de la vérification des données sur ce célèbre service de vérification de fichiers en ligne.

Si l’un de ces 58 sites Web met en garde contre un danger, vous devriez y réfléchir avant de procéder à l’installation.

Étape 9 :

De plus, vous pouvez vérifier la fiabilité du lien pour télécharger le fichier sur votre ordinateur. Cliquez sur l' option Télécharger et numériser sur l'interface principale du logiciel.

Ensuite, dans cette boîte de dialogue, collez le lien de téléchargement des données et cliquez sur Télécharger et numériser ci-dessous. Le logiciel téléchargera le fichier en mode sécurisé, puis analysera le fichier.

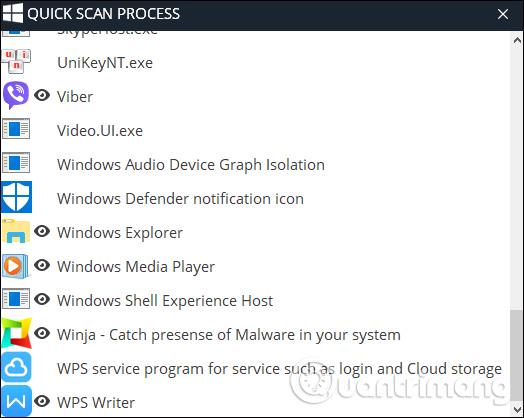

Étape 10 :

L' option Quick Process Scan du programme vérifiera les processus en arrière-plan dans Windows. Si un processus étrange est détecté, double-cliquez pour vérifier immédiatement.

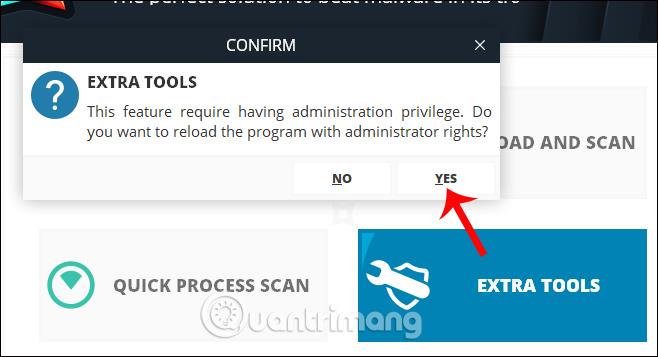

Étape 11 :

Extra Tools est une option pour intervenir plus en profondeur dans le système, utilisée avec les droits d'administration d'administrateur. Un panneau de demande apparaît, cliquez sur Oui pour accepter.

Cependant, si vous n'avez pas d'expérience dans le traitement approfondi, l'utilisation des 3 fonctionnalités de vérification restantes garantira également la qualité de la sécurité.

À l'aide de l'outil Winja, nous pouvons facilement vérifier n'importe quel fichier sur le système, ou vérifier le lien de téléchargement du fichier, puis configurer un mode de téléchargement sécurisé avec analyse des fichiers. Avec 58 sites Web de sécurité célèbres liés au logiciel, vous n'aurez plus à vous soucier de savoir si le logiciel contient des virus ou non.

Je vous souhaite du succès !

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d