Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Si vous avez la chance que votre fournisseur d'accès Internet (FAI) vous fournisse une adresse IP dédiée, vous pouvez configurer un serveur domestique et le rendre disponible sur Internet en ajoutant quelques règles de redirection de port ( transfert ) au routeur. Mais si votre FAI vous oblige à partager cette adresse IP avec vos voisins, la redirection de port ne vous aidera pas. D'autres fournisseurs bloquent simplement les connexions entrantes via des règles de pare-feu.

Les utilisateurs peuvent surmonter toutes ces restrictions à l'aide de serveurs privés virtuels. Le tout fonctionnera avec moins de 512 Mo de RAM, car il lui suffira de rediriger le trafic réseau. Il ne consomme pas beaucoup de RAM et de CPU. Le serveur recevra les connexions entrantes et les redirigera vers l'ordinateur via un « tunnel SSH inversé ». De cette façon, vous pouvez configurer n’importe quel type de serveur domestique, pour un coût mensuel très réduit.

Imaginez que vous créez un serveur NextCloud pour télécharger ou synchroniser des fichiers. Vous protégerez la confidentialité de vos fichiers lorsqu'ils se trouvent sur votre serveur domestique et, si nécessaire, vous pourrez acheter un disque dur de 6 To pour augmenter la capacité de stockage. La facture mensuelle d'électricité est inférieure à 5 $/mois (115 000 VND) pour un serveur privé virtuel. Moins cher que la facture mensuelle pour un serveur de 6 To de capacité.

Remarque : Cette méthode est uniquement utilisée pour rediriger le trafic réseau TCP. TCP est utilisé par le serveur web (port 80/tcp). UDP est utilisé par certains serveurs de jeux (mais pas tous), par exemple Counter Strike (port 27015/UDP). Le tunneling UDP est également possible, mais nécessite quelques astuces.

Permet une connexion externe au PC

Plus besoin d'utiliser PuTTY pour initier des connexions SSH. Dans ce didacticiel, nous utiliserons le client SSH intégré pour configurer le tunnel. Lisez l'article : Comment installer OpenSSH sur Windows 10 par LuckyTemplates pour en savoir plus.

Créez un serveur privé virtuel avec votre fournisseur préféré. Le plus important est de choisir un emplacement de serveur le plus proche possible pour minimiser la latence du réseau. Essayez de configurer le serveur de manière à pouvoir vous connecter directement au compte root, de préférence avec une clé SSH, car c'est plus sécurisé. Ceci est nécessaire si vous souhaitez que le serveur « écoute » les connexions entrantes sur les ports inférieurs à 1024, également appelés ports privilégiés.

Ouvrez l'invite de commande (ou le terminal si vous utilisez Linux) et connectez-vous au serveur via SSH.

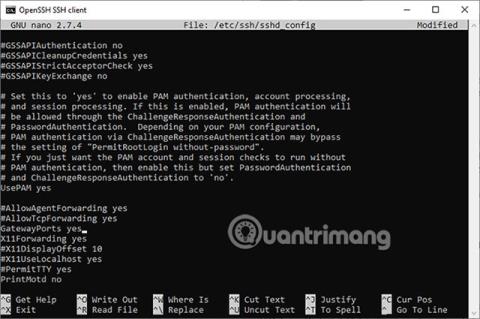

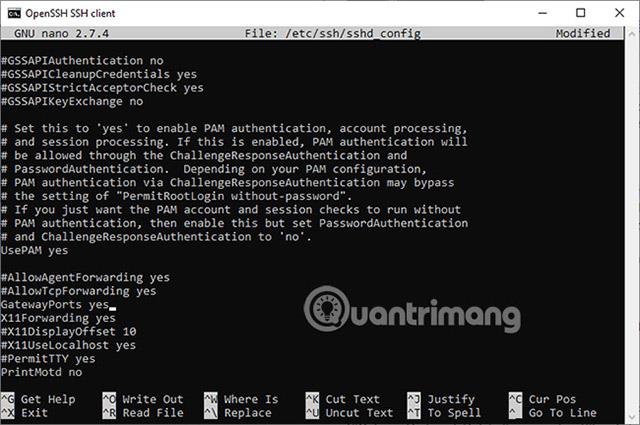

Modifiez les paramètres du serveur OpenSSH :

nano /etc/ssh/sshd_configSi vous n'êtes pas connecté en tant que root mais en tant qu'utilisateur régulier, vous devrez utiliser cette commande pour pouvoir sauvegarder le fichier :

sudo nano /etc/ssh/sshd_configFaites défiler vers le bas jusqu'à ce que vous trouviez la variable nommée GatewayPorts. Cette ligne pourrait ressembler à ceci :

#GatewayPorts noSupprimez # (pour le transformer d'un commentaire en une partie du programme) et remplacez la ligne par :

GatewayPorts yesSi vous ne trouvez pas cette ligne, faites simplement défiler vers le bas et ajoutez la ligne vous-même :

GatewayPorts yes

Appuyez sur Ctrl + X , puis appuyez sur y et enfin sur Entrée pour enregistrer le fichier.

Rechargez le démon SSH pour qu'il récupère les nouveaux paramètres.

systemctl reload ssh.serviceQuittez la session SSH.

exitLes paramètres de commande sont les mêmes sous Linux, Windows et même BSD. La syntaxe générale est :

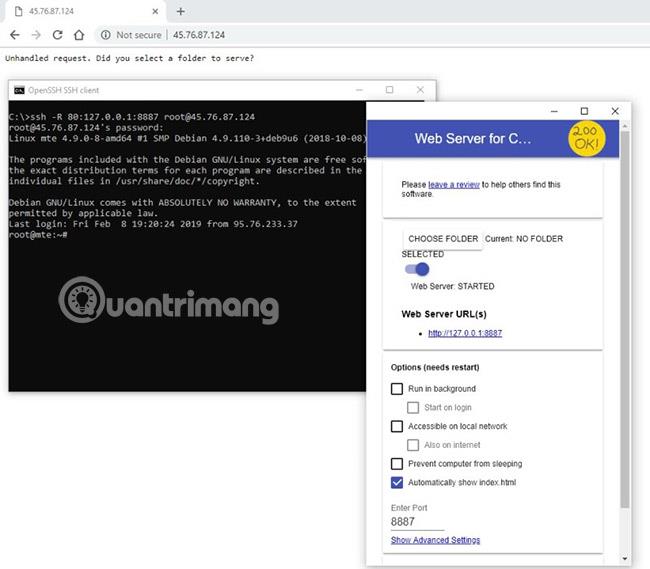

ssh -R remote_port:host:localport your_username@IP-of-serverPar exemple, pour transférer toutes les connexions sur le port 80 (vers le serveur) et les envoyer au port 8080 sur l'ordinateur local, la commande serait :

ssh -R 80:127.0.0.1:8080 [email protected]Cela suppose que vous disposez d'un serveur Web, comme Apache ou Nginx, écoutant localement sur le port 8080. Mais si Apache/Nginx écoute sur le port 80 par défaut, il n'y a aucun problème à utiliser deux fois le même port dans la commande précédente (car ils font référence au port 80 d'un autre serveur).

ssh -R 80:127.0.0.1:80 [email protected]À ce stade, si quelqu'un saisit l'adresse IP de votre serveur privé virtuel dans la barre d'adresse de son navigateur, sa connexion sera redirigée et gérée par votre ordinateur local.

Dans l'image ci-dessus, un simple serveur Web pour Chrome a été utilisé et écoute par défaut sur le port 8887. Les utilisateurs peuvent essayer cette configuration eux-mêmes en installant l'application, puis en utilisant la commande, comme indiqué sur l'image.

Il convient de mentionner que pour maintenir le tunnel actif, la session SSH doit rester active. Pour fermer le tunnel, entrez exit dans une fenêtre de terminal ou d'invite de commande.

Comme vous pouvez le constater, il n’est pas difficile de créer un tunnel SSH inversé, mais sécuriser un site Web est différent. Ainsi, si vous choisissez de mettre en œuvre une idée telle qu'un serveur NextCloud local, isolez-le au moins dans une machine virtuelle. De cette façon, si le site Web est piraté, au moins le reste du système d'exploitation ne sera pas endommagé.

Et une autre chose importante à retenir est de toujours sauvegarder ce que vous ne voulez pas risquer de perdre !

J'espère que vous réussirez.

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d