Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Parfois, lorsque vous utilisez votre ordinateur, vous verrez un message avec un contenu tel que « un logiciel antivirus a détecté que le fichier que vous venez de télécharger contient un virus », alors que vous savez clairement que la source Les données que vous téléchargez ce fichier sont complètement propres ! Ne vous inquiétez pas trop, parfois les logiciels de sécurité tirent également des conclusions erronées, c'est normal, mais le problème ici est de savoir comment savoir avec certitude si ces données sont valides, vraiment sûres ou simplement une erreur du logiciel antivirus ?

Les faux positifs (fausse erreur d’authentification) sont un phénomène assez courant dans les logiciels de sécurité. Les faux positifs ont également certaines formes. C'est alors que les programmes anti-spyware font croire à tort aux utilisateurs que leur ordinateur est attaqué par un code malveillant , alors qu'en réalité il n'y a aucun problème. Le terme « faux positif » peut également être utilisé lorsque des applications antispyware légitimes sont identifiées par erreur comme des menaces. Voici quelques façons de déterminer si un élément de contenu est vraiment sûr.

Utilisez VirusTotal pour obtenir plus de références

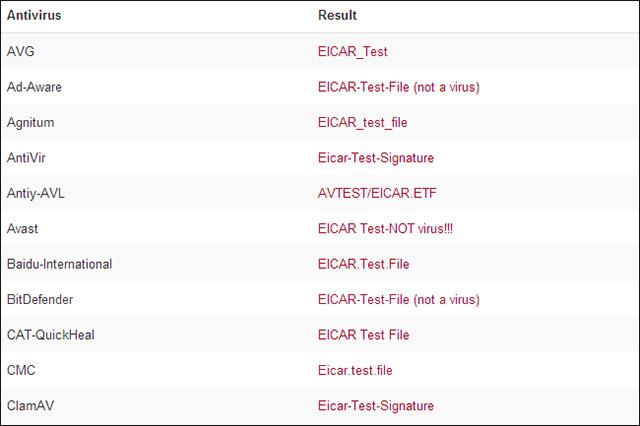

Différents logiciels antivirus porteront des jugements différents sur la sécurité d'un fichier. En d’autres termes, la perception de la sécurité d’un fichier mal authentifié sera incohérente. Si un fichier est effectivement mal identifié, seuls quelques programmes antivirus le signaleront comme dangereux, tandis que d'autres le considéreront comme sûr. C'est là que VirusTotal entre en jeu. VirusTotal est un outil qui nous permet d'analyser un fichier avec 45 programmes antivirus différents afin que nous puissions synthétiser les opinions des programmes antivirus sur ce fichier, qu'elles soient cohérentes ou non. !

Ce que vous devez faire est de visiter le site Web VirusTotal.com et de télécharger le fichier dont vous avez besoin pour vous authentifier, ou de saisir l'URL des fichiers en ligne. Comme mentionné, VirusTotal analysera automatiquement les fichiers avec de nombreux programmes antivirus différents et vous informera de l'évaluation spécifique de chaque programme concernant ce fichier.

Comment savoir avec certitude qu’un fichier est en sécurité avant de le télécharger ?

En termes de résultats, si la plupart des programmes antivirus pensent que le fichier présente un problème, il est fort probable qu'il s'agisse d'un problème. Au contraire, si seulement quelques programmes antivirus pensent que ce fichier contient du code malveillant, il est fort probable qu'il s'agisse d'un faux positif. Cependant, vous devez également noter que ces informations sont uniquement à titre de référence et ne peuvent garantir si le fichier est vraiment absolument sûr ou non.

Évaluer la fiabilité de la source de téléchargement

L'évaluation de la fiabilité du site Web fournissant le fichier de téléchargement est également un facteur très important. Si le fichier a été téléchargé à partir d’une source peu fiable ou si vous n’avez absolument aucune information sur ce site Web, la possibilité que le fichier contienne des logiciels malveillants est assez élevée. Surtout pour le contenu envoyé par e-mail, vous devrez être encore plus prudent.

En revanche, si le fichier est téléchargé à partir d'un site Web en qui vous avez entièrement confiance, et notamment auprès d'un éditeur réputé, vous pouvez ignorer complètement la notification du logiciel antivirus et utiliser ce fichier comme d'habitude. On peut dire que sous cet aspect, la question de la vérification de la sécurité du fichier dépend de vous et non des outils de sécurité.

Cependant, toutes les situations sont possibles, il ne peut y avoir ici de confirmation absolue. Par exemple, supposons que le site Web de l'éditeur ait été compromis. Cette situation se produit rarement mais n’est pas impossible. D'un autre côté, si vous voyez des erreurs apparaître lors des téléchargements de fichiers sans avertissements précoces des programmes de sécurité, c'est un mauvais signe, vous avez très probablement rencontré un téléchargement contenant des logiciels malveillants. Bref, le problème reste toujours de savoir si vous êtes sûr d'être sur le vrai site de l'éditeur et non sur un faux site mis en place pour vous inciter à télécharger des malwares ? Essayez de vérifier la fiabilité de l'origine du fichier. Par exemple : les banques ne vous enverront jamais de programmes en pièce jointe à des e-mails.

Vérifiez la base de données des logiciels malveillants

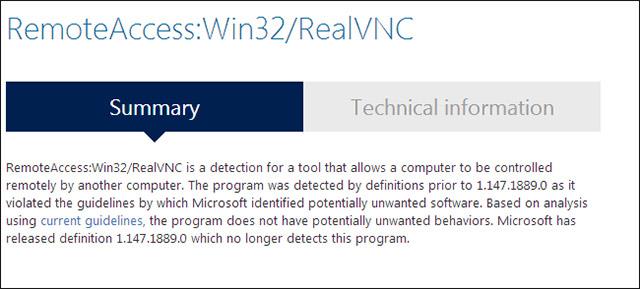

Lorsqu'un logiciel antivirus signale des fichiers malveillants, il vous donne un nom spécifique du type de malware présent dans ce fichier. Recherchez sur Internet des noms de logiciels malveillants et vous trouverez des liens vers des sites Web contenant des bases de données de logiciels malveillants compilées par des sociétés de sécurité. Ici, ils vous diront exactement ce que contient le fichier et pourquoi il a été bloqué.

Dans certains cas, les fichiers légitimes peuvent également être signalés comme logiciels malveillants et bloqués car ils pourraient être utilisés à des fins malveillantes. Par exemple, certains programmes antivirus bloquent le logiciel du serveur VNC. Le logiciel serveur VNC peut être utilisé par des pirates informatiques pour accéder à distance à votre ordinateur, mais il est sûr si vous savez ce que vous faites et avez l'intention d'installer un serveur VNC.

Soyez très prudent!

Il n’existe pas de méthode générale ni de moyen clair de savoir avec certitude si un fichier est réellement mal identifié. Tout ce que nous pouvons faire, c’est collecter des preuves et synthétiser des informations provenant de nombreuses sources différentes avant de pouvoir faire les prédictions les plus optimales. En bref, si vous n'êtes pas sûr qu'un fichier soit réellement authentifié à tort, ne l'utilisez pas. Mieux vaut prévenir que guérir !

J'espère que vous construirez un excellent système de protection !

En savoir plus :

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d