Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Après la cyberattaque du malware WannaCry , les chercheurs en cybersécurité ont découvert le malware EternalRocks, qui aurait des capacités d'attaque plus puissantes que WannaCry.

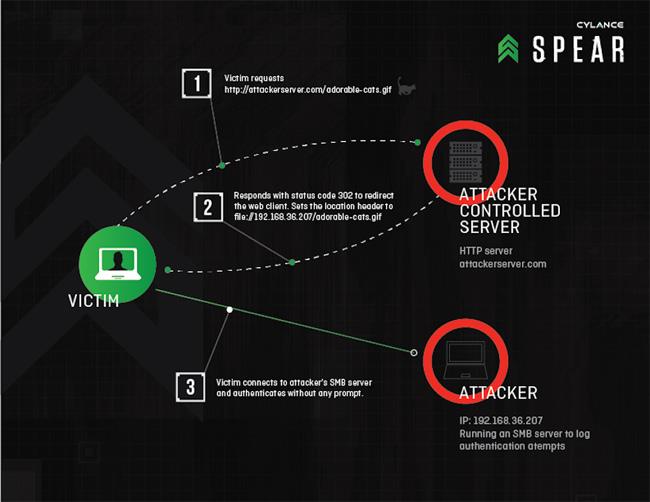

La façon dont EternalRocks fonctionne consiste à exploiter les vulnérabilités du protocole de partage de fichiers SMB sur les systèmes d'exploitation Windows, se propageant ainsi aux ordinateurs. Cependant, alors que WannaCry n'exploitait que deux vulnérabilités, EternalBlue et DoublePulsar, EternalRocks exploitait jusqu'à sept vulnérabilités.

1. Le malware EternalRocks attaque les ordinateurs

Le fonctionnement d'EternalRocks est similaire à Wanna Cry, qui consiste à exploiter les vulnérabilités du protocole de partage de données sur les ordinateurs Windows, Microsoft Windows Server Message Block.

Plus dangereux, ce code malveillant opère en secret, ce qui rend difficile sa détection par les logiciels ou programmes de détection de virus et de logiciels malveillants. Les 7 vulnérabilités exploitées et utilisées par EternalRocks montrent en outre à quel point ce type de malware est dangereux en affectant le système de sécurité du réseau.

DoublePulsar ArchTouch, SMB Touch sont 3 outils de reconnaissance SMB pour scanner les ports SMB. Pendant ce temps, quatre vulnérabilités, EternalBlue, EternalChampion, EternalSynergy et EternalRomance, augmentent la possibilité que les ordinateurs Windows soient plus vulnérables aux attaques.

L'expert en cybersécurité Miroslav Stampar a déclaré qu'EternalRocks avait la capacité de contrôler tous les ordinateurs concernés, afin d'étendre l'ampleur de l'attaque à la plupart des ordinateurs dans le monde.

2. Comment prévenir les logiciels malveillants EternalRocks

Jusqu'à présent, EternalRocks est toujours dans un état de fonctionnement « caché » et « silencieux », donc les chercheurs en cybersécurité n'ont pas encore découvert comment empêcher et détruire EternalRocks comme Wanna Cry. Cependant, les utilisateurs doivent utiliser des méthodes de prévention avant de devenir l’une des victimes d’EternalRocks.

Vous pouvez utiliser des moyens pour empêcher les logiciels malveillants WannaCry présentés par LuckyTemplates dans les articles précédents. Nous devons mettre à jour les logiciels de détection des virus et des logiciels malveillants pour les ordinateurs. En particulier, vous devez mettre à jour les derniers correctifs pour Windows fournis par Microsoft.

De plus, vous pouvez également fermer le port 445 sous Windows pour empêcher tout code malveillant. Les lecteurs peuvent se référer à l'article Comment fermer le port/Port 445 sous Windows 2000/XP/2003 vers Windows 10 pour empêcher le ransomware WannaCry .

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d