Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

La stéganographie est l'art de cacher des informations et dans ce tutoriel, nous utiliserons Steghide - un outil simple en ligne de commande pour ce faire.

Qu'est-ce que la stéganographie ?

Contrairement au cryptage où les informations sont cachées à la vue de tous, la stéganographie cache les données à la vue de tous, à l'intérieur d'un fichier tel qu'une image ou un fichier audio.

La stéganographie est utile dans les situations où des messages cryptés sont envoyés, comme dans les pays sans liberté d'expression. Il est également souvent utilisé comme filigrane numérique pour retrouver des images ou des fichiers audio volés.

Comment fonctionne la stéganographie

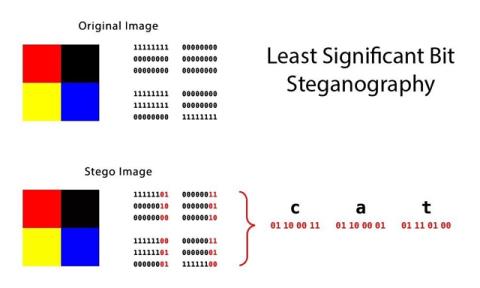

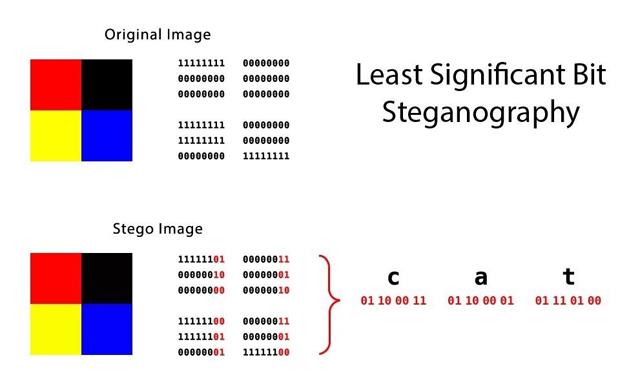

Il existe plusieurs techniques différentes pour masquer des données dans des fichiers ordinaires. L’une des techniques les plus utilisées et peut-être la plus simple est la technique du bit le moins significatif, communément appelée LSB.

Cette technique modifie les derniers bits d'un octet pour coder un message, particulièrement utile avec les images, où les valeurs rouge, verte et bleue de chaque pixel sont représentées par 8 bits (un octet) allant de 0 à 255 en décimal ou 00000000 à 11111111 en binaire.

Changer les deux derniers bits d'un pixel entièrement rouge de 11111111 à 11111101 ne changera que la valeur rouge de 255 à 253, ce qui est un changement de couleur imperceptible à l'œil nu mais nous permet toujours de coder des données à l'intérieur de l'image.

La technique du bit de poids faible est également utilisée pour les fichiers audio. Il y a deux choses à considérer lors du masquage d’informations : le chiffrement et la compression. Chiffrez les données avant de les intégrer dans une couche de sécurité supplémentaire lors de la compression des données.

Comment masquer des données dans des images ou des fichiers audio

Étape 1 : Intégrer les données dans un fichier

Utiliser Steghide est très simple, pour l'installer depuis Terminal sous Linux, utilisez simplement apt .

apt-get installer steghide

Une fois l'installation terminée, intégrez les données dans un fichier, entrez la commande ci-dessous.

steghide embed -ef secretFile -cf coverFile -sf outputFile -z compressionLevel -e schéma

Les composants de la commande se répartissent comme suit :

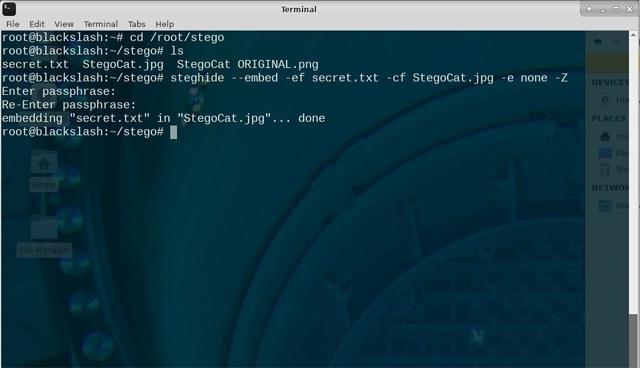

Dans cet exemple, les informations secrètes sont cachées dans l'image d'un chat, n'écrasez pas l'image originale ni ne la compressez, cryptez simplement l'image.

steghide embed -ef secret.txt -cf StegoCat.jpg -e none -Z

Après avoir exécuté la commande Steghide, un message permettant de définir un mot de passe pour extraire les données intégrées apparaît, entrez le mot de passe et confirmez à nouveau.

Étape 2 : Extraire les données cachées du fichier

Extraire des données cachées d'une image stéganographique est encore plus simple avec la commande suivante :

$ extrait de steghide -sf stegoFile -xf fichier de sortie

Lorsque vous exécutez cette commande, vous serez invité à saisir le même mot de passe créé ci-dessus.

Je vous souhaite du succès !

De plus, vous pouvez utiliser cmd pour masquer les documents confidentiels dans les images .

Voir plus : Instructions pour protéger par mot de passe les fichiers et dossiers sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d