Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Dans un environnement Active Directory typique , il existe de nombreux types de comptes différents. Ils comprennent les comptes d'utilisateurs, les comptes d'ordinateur et un type spécial de compte appelé compte de service.

Un compte de service est un type spécial de compte qui répond à un objectif spécifique, au service des services et des applications dans l'environnement. Les comptes de service sont également des cibles privilégiées par les pirates informatiques lors d’attaques de cybersécurité.

Alors, qu’est-ce qu’un compte de service ? De quels privilèges dispose-t-il sur un système local ? Quels risques de cybersécurité sont associés aux comptes de service ? Comment les administrateurs informatiques peuvent-ils trouver les mots de passe faibles et non expirables utilisés dans Active Directory pour les comptes de service ?

Dans cet article, Quantrimang répondra avec vous aux questions ci-dessus.

Qu'est-ce qu'un service Windows ?

Comme mentionné ci-dessus, des comptes Active Directory spécifiques répondent à des objectifs différents au sein des services de domaine Active Directory (ADDS). Vous pouvez attribuer un compte Active Directory en tant que compte de service, un type de compte spécial que la plupart des organisations créent et utilisent pour exécuter les services Windows qui résident sur les serveurs Windows dans leur environnement.

Pour comprendre le rôle des comptes de service, nous devons savoir ce que sont les services Windows. Un service Windows est un composant du système d'exploitation Microsoft Windows , à la fois client et serveur, qui permet aux processus de longue durée de s'exécuter et de s'exécuter aussi longtemps que le serveur est en cours d'exécution.

Contrairement aux applications exécutées par les utilisateurs finaux, les services Windows ne sont pas exécutés par les utilisateurs finaux connectés au système. Les services s'exécutent en arrière-plan et sont démarrés au démarrage de Windows, en fonction du comportement configuré du service.

Qu'est-ce qu'un compte de service Windows ?

Bien qu'il ne soit pas exécuté de manière interactive par l'utilisateur final, un service Windows nécessite néanmoins un compte pour permettre au service de s'exécuter dans un contexte spécifique à l'utilisateur avec des autorisations spéciales.

Comme tout autre processus, un service Windows possède un identifiant de sécurité. Cet identifiant identifie les droits et privilèges dont il hérite sur l'hôte local et sur le réseau.

N'oubliez pas qu'avec cet identifiant de sécurité, le compte de service peut endommager le système local sur lequel il s'exécute et sur le réseau. En suivant une bonne pratique, à savoir de faibles privilèges associés au service, le compte garantira que le compte de service ne bénéficie pas d'autorisations excessives sur le serveur local ou sur le réseau.

Les services Windows peuvent s'exécuter sous un compte d'utilisateur Windows local, un compte d'utilisateur de domaine Active Directory ou un compte LocalSystem spécial. Alors, quelle est la différence entre ces trois types de comptes ?

Le compte de service Windows est un compte important dans un environnement Active Directory. Choisir le bon compte utilisateur pour exécuter le service Windows permet de garantir que les services fonctionnent correctement et disposent des autorisations appropriées. Alors, quels comportements peuvent augmenter les risques de cybersécurité dans Active Directory ?

Comportements qui augmentent les risques de cybersécurité

Dans le but de réduire la charge administrative, les mots de passe des comptes de service sont souvent configurés pour n'expirer jamais. Certaines agences et organisations utilisent également le même mot de passe pour de nombreux comptes de service. Cela les aide à ne pas avoir à mémoriser trop de mots de passe.

Cependant, les deux comportements ci-dessus augmentent les risques de sécurité réseau avec les environnements Active Directory. Premièrement, lorsque le mot de passe n’expire pas, le système conservera le même mot de passe pendant une longue période, ce qui présente un risque de fuite très élevé. Deuxièmement, le partage du même mot de passe entraînera une attaque de l’ensemble du système lorsque le mot de passe d’un seul compte sera divulgué.

Alors, comment les organisations et les entreprises peuvent-elles résoudre les problèmes ci-dessus ?

Gérez et maintenez les comptes de service avec Specops Password Auditor

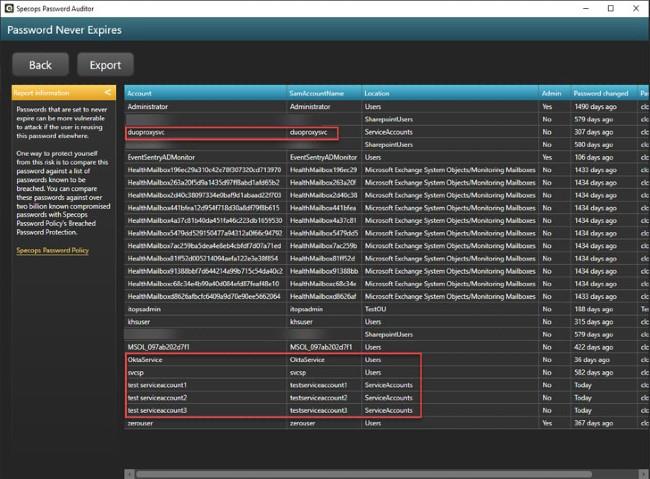

Specops Password Auditor est un outil gratuit qui aide à résoudre les problèmes de sécurité des comptes Active Directory. Il peut identifier rapidement les comptes, y compris les comptes de service, dont les mots de passe sont configurés pour ne pas expirer ou se chevaucher.

Dans la capture d'écran ci-dessous, vous pouvez voir que Specops Password Auditor a signalé les problèmes :

Specops Password Auditor propose également de nombreuses catégories différentes, répertoriant les problèmes de compte en détail. Vous trouverez ci-dessous des détails sur les comptes dont les mots de passe n'expirent pas.

Avec Specops Password Auditor, vous pouvez facilement identifier et résoudre les problèmes de sécurité des comptes Active Directory. Si vous souhaitez l'essayer, vous pouvez télécharger Specops Password Auditor sur le lien ci-dessous :

Je vous souhaite du succès et vous invite à vous référer à d'autres bons plans sur Quantrimang :

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d