Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Le concept de fantômes informatiques n’est certainement plus étranger aux spécialistes de la technologie. Avec cette méthode ghost Win, nous n'aurons pas besoin de perdre du temps à réinstaller Windows, il nous suffit d'extraire le fichier fantôme pour obtenir le système d'exploitation complet comme l'original.

Il existe actuellement de nombreux logiciels, ainsi que des méthodes pour fantômer un ordinateur, comme l'utilisation de OneKey Ghost ghost Win , ou ghost Win depuis USB , etc. Dans cet article, nous vous présentons comment ghoster votre ordinateur à l'aide d'un fichier. *.tib Norme UEFI, via le logiciel Acronis True Image. Il s'agit d'un logiciel dont la fonctionnalité principale est la sauvegarde et la récupération des données. Mais nous pouvons utiliser Acronis True Image pour fantômer l'ordinateur à l'aide de fichiers *.tib. L'article ci-dessous vous expliquera comment fantômer votre ordinateur à l'aide du fichier *.tib.

Instructions pour l'ordinateur fantôme à l'aide du fichier *.tib (norme UEFI)

Étape 1:

Tout d'abord, téléchargez le logiciel Acronis True Image à partir du lien ci-dessous, puis installez-le sur votre ordinateur.

Étape 2:

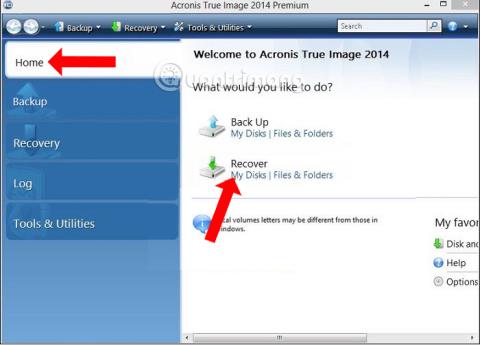

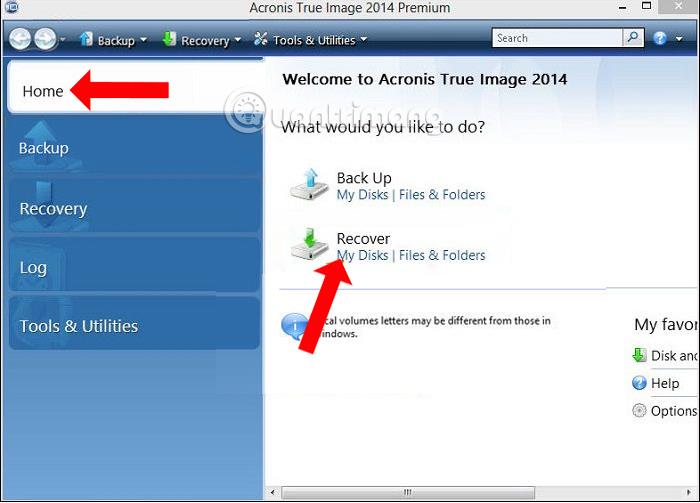

Démarrez le logiciel puis accédez à l'interface principale d'Acronis True Image. Ici, cliquez sur l'onglet Accueil sur le côté gauche de l'interface. Regardez ensuite à droite de la section Récupérer et cliquez sur Mes disques .

Étape 3:

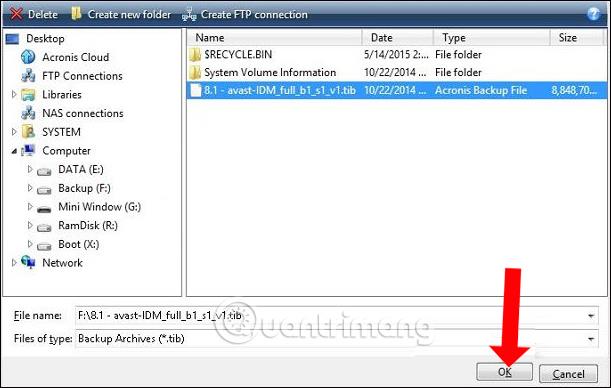

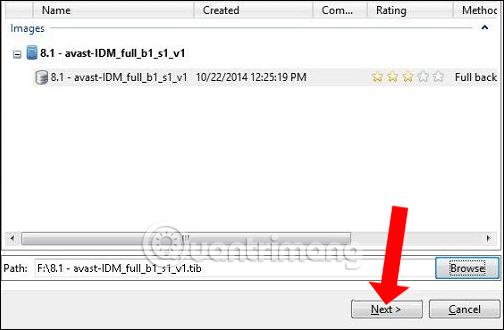

L'interface apparaît sur l'ordinateur. Cliquez sur le bouton Parcourir , puis recherchez la partition contenant le fichier fantôme au format .tib . Cliquez ensuite sur OK pour confirmer.

Appuyez ensuite sur le bouton Suivant pour continuer.

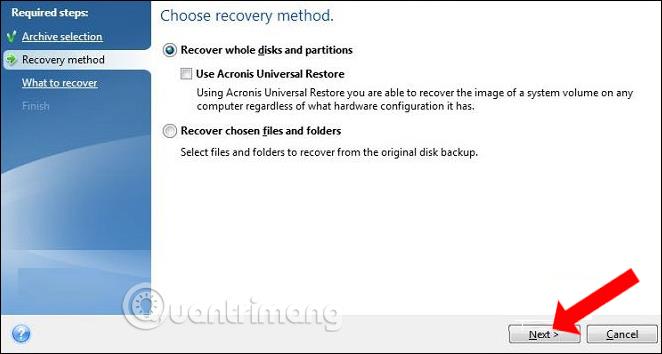

Étape 4:

Dans la section Méthode de récupération, cliquez sur Récupérer l'intégralité du disque et de la partition , puis cliquez sur Suivant ci-dessous.

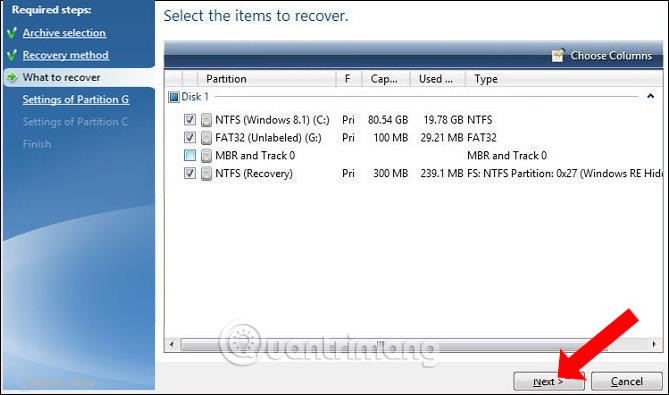

Étape 5 :

Cliquez ensuite sur les partitions et décochez MBR et Track 0, pour vous assurer que toutes les données du disque dur sont conservées.

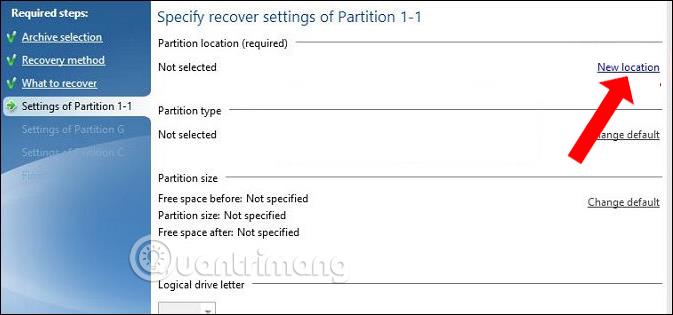

Étape 6 :

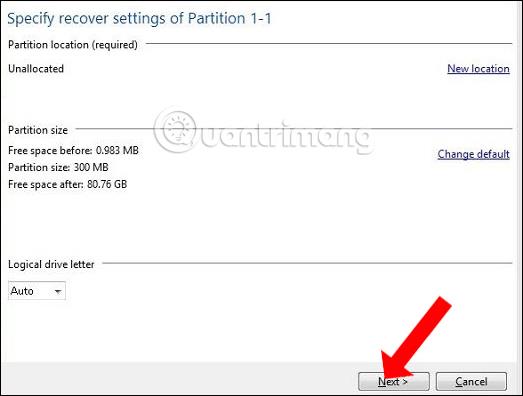

Dans Paramètres de la partition 1-1, cliquez sur Nouvel emplacement pour sélectionner la partition pour extraire le fichier fantôme.

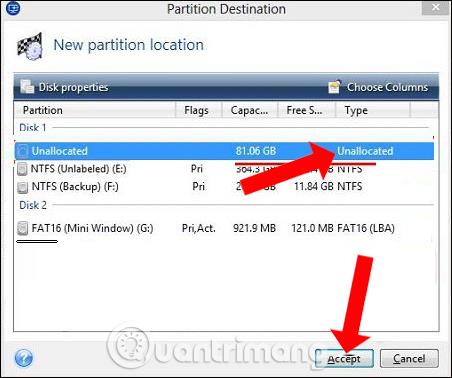

Étape 7 :

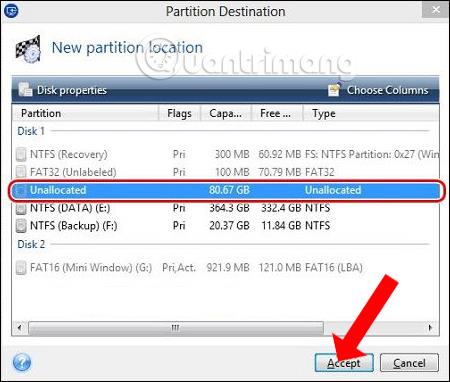

Une nouvelle interface apparaît, cliquez sur la partition non allouée que vous avez précédemment préparée, puis cliquez sur Accepter pour continuer.

Continuez à cliquer sur Suivant dans l'interface ci-dessous.

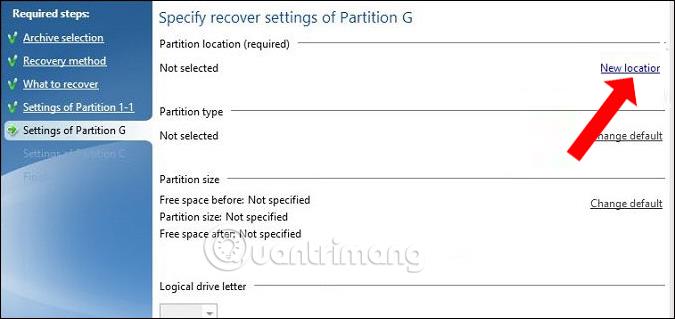

Étape 8 :

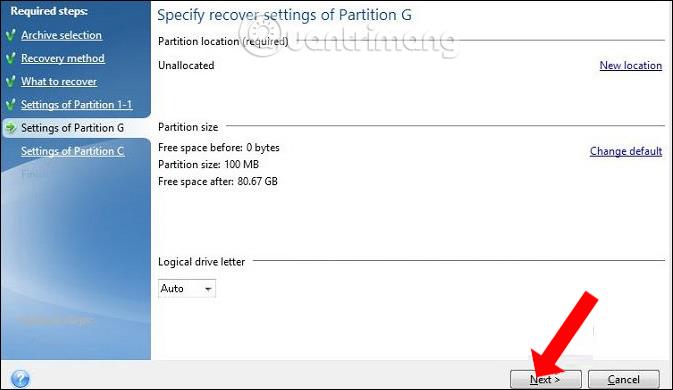

Continuez à cliquer sur Paramètres de la partition G , cliquez sur Nouvel emplacement comme indiqué ci-dessous.

Une nouvelle interface apparaît, l'utilisateur clique également sur la partition non allouée puis clique sur Accepter pour accepter.

Cliquez également sur Suivant pour continuer.

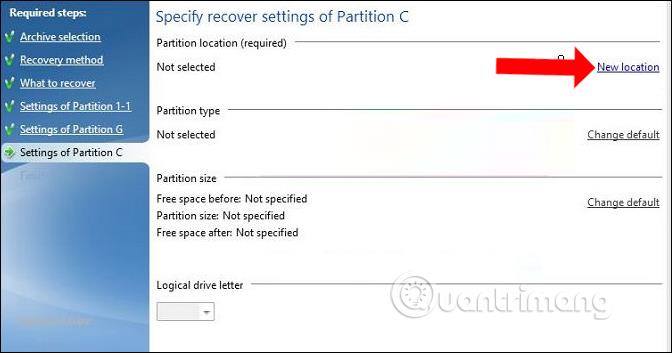

Étape 9 :

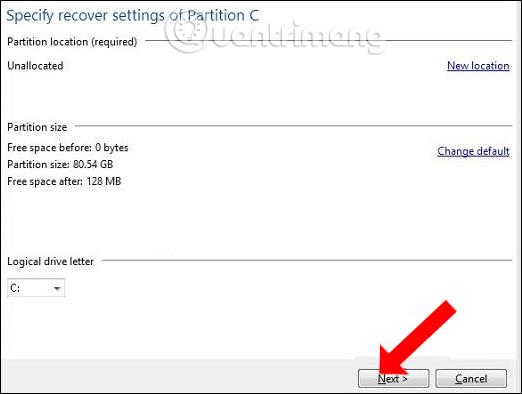

Basculez vers Paramètres de la partition C et sélectionnez également Nouvel emplacement .

Cliquez sur Non alloué et cliquez sur Accepter .

Ensuite, nous cliquons également sur Suivant ci-dessous pour continuer.

Étape 10 :

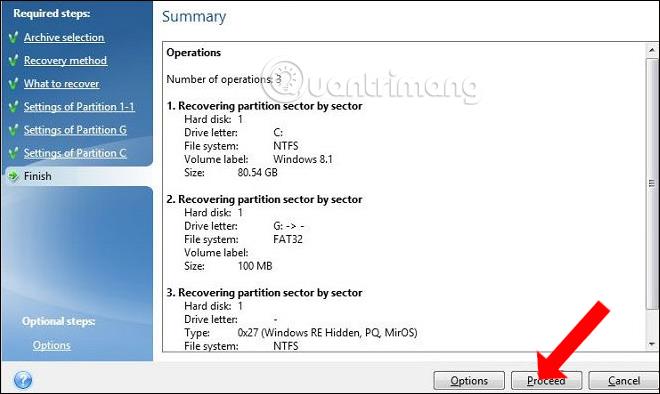

Après avoir terminé les étapes ci-dessus, cliquez sur Procéder pour commencer l'extraction du fichier fantôme sur la partition sélectionnée.

Le processus d'extraction du fichier fantôme aura 2 options pour redémarrer l'ordinateur ou arrêter l'ordinateur une fois l'image fantôme terminée. Nous cliquons sur 1 des 2 options, puis attendons la fin du processus ci-dessus.

Nous pouvons donc ghoster Windows avec des fichiers fantômes au format *.tib, en utilisant le logiciel Acronis True Image. Si vous rencontrez des problèmes pour masquer Windows avec un fichier *.gho traditionnel, vous pouvez utiliser le fichier tib pour fantôme votre ordinateur selon la méthode ci-dessus.

En savoir plus :

Je vous souhaite du succès !

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d