Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Google publie une nouvelle version de Chrome avec une nouvelle fonctionnalité de confidentialité qui sépare tous les sites Web selon son propre processus. Rejoignons LuckyTemplates pour apprendre comment activer la fonctionnalité de sécurité d'isolation de site sur Chrome dans cet article !

Dans un effort continu pour concurrencer Microsoft Edge , Google déploie Chrome 63 avec une nouvelle fonctionnalité de sécurité appelée Site Isolation pour ajouter une couche de sécurité supplémentaire protégeant les utilisateurs contre les logiciels malveillants, les ransomwares et autres codes nuisibles.

L'isolation de site est une fonctionnalité qui permet à chaque site de s'exécuter au sein de son propre processus isolé, isolé des autres sites, ajoutant une couche de sécurité plus forte très similaire au stock Windows 10Windows Defender Application Guard 1709 .

L'isolation des sites Chrome est une fonctionnalité destinée aux entreprises, mais contrairement à la fonctionnalité équivalente trouvée dans Microsoft Edge, n'importe qui peut activer la nouvelle couche de sécurité dans Google Chrome.

Dans ce guide, vous découvrirez les étapes à suivre pour activer l'isolation de site sur Chrome afin d'améliorer la protection de votre appareil contre les logiciels malveillants, les ransomwares et autres attaques.

Comment activer l'isolation de Chrome à l'aide de drapeaux

L'isolation est désactivée par défaut sur Chrome, mais vous pouvez suivre ces étapes pour l'activer.

1. Ouvrez Chrome .

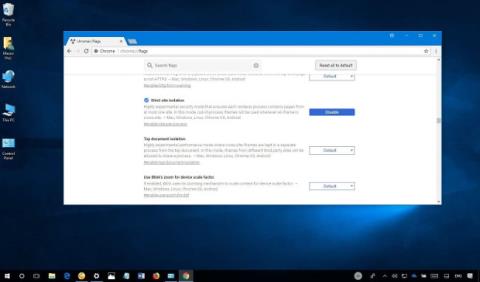

2. Saisissez chrome://flags dans la barre d'adresse et appuyez sur Entrée .

3. Faites défiler vers le bas et recherchez Isolation stricte du site .

4. Cliquez sur le bouton Activer pour activer la fonctionnalité.

5. Redémarrez Chrome pour appliquer les paramètres.

Une fois ces étapes terminées, chaque page que vous ouvrez avec Google Chrome s'exécutera dans un conteneur distinct.

Comment activer l'isolation de Chrome à l'aide de la ligne de commande

1. Faites un clic droit sur l' icône Chrome et sélectionnez Propriétés .

2. Cliquez sur l' onglet Raccourci .

3. Dans le champ "Cible", ajoutez la ligne ci-dessous après un espace et en dehors des guillemets.

--site-par-processus

4. Cliquez sur Appliquer .

5. Cliquez sur OK .

Après avoir terminé les étapes, chaque fois que vous lancez Chrome, il s'ouvrira en mode d'isolation de page.

Le seul inconvénient de cette fonctionnalité est qu'elle oblige le navigateur à utiliser plus de mémoire , entre 10 et 20 %, et nous savons que Chrome utilise plus de mémoire qu'il ne le devrait.

Bien que ce guide se concentre sur l'activation de la fonctionnalité d'isolation de page de Chrome sur Windows 10, vous pouvez également l'utiliser pour activer la fonctionnalité sur macOS ou Linux.

Reportez-vous à d’autres articles :

S'amuser!

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d