Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

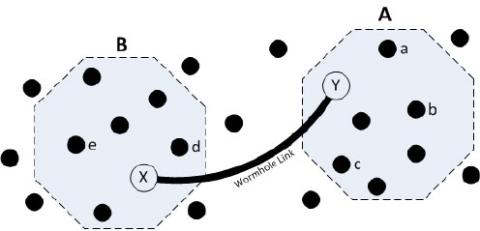

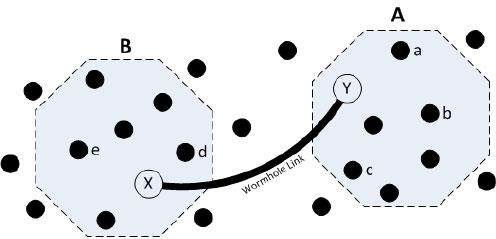

L'attaque par trou de ver est un type d'attaque de couche réseau menée à l'aide de plusieurs nœuds malveillants. Les nœuds utilisés pour mener cette attaque sont supérieurs aux nœuds normaux et sont capables d'établir de meilleurs canaux de communication sur de longues distances.

L'idée derrière cette attaque est de transmettre les données d'un nœud compromis vers un autre nœud malveillant à l'autre extrémité du réseau via un tunnel. Par conséquent, d’autres nœuds du WSN peuvent être trompés en leur faisant croire qu’ils sont plus proches d’autres nœuds qu’ils ne le sont en réalité, ce qui peut entraîner des problèmes dans l’algorithme de routage.

De plus, les nœuds compromis peuvent intercepter des paquets de données. Les attaques Wormhole peuvent également être combinées avec des attaques Sinkhole pour les rendre plus efficaces.

Types d'attaques de trous de ver

L'attaque par trou de ver est un type d'attaque de couche réseau menée à l'aide de plusieurs nœuds malveillants.

Les attaques par trous de ver peuvent être classées en trois catégories principales :

1. Attaque de trou de ver ouvert

Dans ce cas, les paquets de données sont d'abord envoyés de la source vers un trou de ver qui les transmet à un autre trou de ver, puis vers la destination. Les autres nœuds du réseau sont ignorés et ne sont pas utilisés pour la transmission de données.

2. Attaque de trou de ver à moitié ouvert

Dans ce cas, les paquets de données sont envoyés de la source vers un trou de ver qui les transmet directement à la destination.

3. Attaque de trou de ver fermé

Dans ce cas, les paquets de données sont transférés directement de la source à la destination en un seul saut, ce qui en fait des voisins malveillants.

Comment faire face aux attaques Wormhole ?

Certaines contre-mesures contre les attaques Wormhole sont :

Il existe plusieurs contre-mesures contre les attaques Wormhole

1. Modèle de surveillance

Selon le modèle Watchdog, si certaines informations sont transmises d'un nœud à un autre via un nœud intermédiaire, le nœud expéditeur vérifiera le nœud intermédiaire. Si le nœud du milieu n'envoie pas le paquet de données dans le délai imparti, il est déclaré falsifié et un nouveau chemin vers le nœud de destination est créé.

Bien que dans cette méthode, le nœud Watchdog ne soit pas toujours précis dans la détection des trous de ver et puisse être facilement trompé si l'attaque par trou de ver est combinée avec une attaque de transfert sélectif. ) . La probabilité d’avertissements incorrects est également ici assez élevée.

2. Technique Delphes

Dans cette méthode, le délai par saut dans WSN est calculé et il est clair que le tunnel sera plus long que le chemin normal. Par conséquent, si la latence par saut d’un chemin est nettement supérieure à la moyenne, le réseau est considéré comme attaqué. Cette méthode n’est pas très efficace s’il y a un grand nombre de trous de ver dans le WSN, car avec une augmentation du nombre de trous de ver, le délai moyen par saut augmente considérablement.

3. Technique hybride résistante aux trous de ver

Ce modèle est une combinaison des méthodes Watchdog et Delphi et surmonte leurs limites. Cette méthode surveille à la fois la perte de données et la latence par saut et est conçue pour détecter tous les types de trous de ver.

4. Explorez l'algorithme d'itinéraire distinct

Cet algorithme détecte différents chemins entre deux nœuds pour identifier une attaque Wormhole. Il trouve tous les voisins à simple et double saut, ainsi que la plupart des routes entre les nœuds. Par conséquent, il peut être facilement vérifié si la déclaration d'un nœud selon laquelle il s'agit du chemin le plus court vers la destination est correcte ou non.

5. Laisse de paquet

Les laisses de paquets empêchent la transmission de paquets sur de longues distances. Ils sont également divisés en :

(i) Laisse géographique - Garantit que les données ne peuvent pas être transmises au-delà d'une distance spécifique en un seul saut.

(ii) Laisse temporelle - Définissez une limite à la distance totale qu'un paquet de données peut parcourir même avec plusieurs sauts.

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d