Comment lancer des applications instantanément avec Wox sous Windows

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

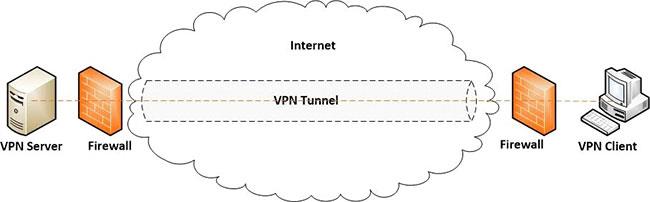

La technologie des réseaux privés virtuels est basée sur le concept de tunneling. Comme une conduite d'eau dans laquelle coule un liquide, un tunnel VPN isole et encapsule le trafic Internet, généralement avec un certain type de cryptage pour créer un tunnel privé pour les données, lorsqu'elles transitent sur un réseau non sécurisé.

Lorsque le trafic Internet circule à l'intérieur d'un tunnel VPN, il fournit une connexion privée et sécurisée entre votre ordinateur et un autre ordinateur ou serveur sur un autre site. Lorsqu'il est combiné à un cryptage fort, le tunneling rend vos données pratiquement impossibles à espionner ou à pirater.

Comment fonctionne le tunneling VPN ?

Le tunneling VPN est un processus d'encapsulation et de cryptage de données

Considérez le tunneling VPN comme un processus d’encapsulation et de chiffrement de données.

- Encapsulation des données : L'encapsulation est le processus consistant à envelopper un paquet de données Internet dans un autre, comme lorsque vous mettez une lettre dans une enveloppe pour l'envoyer.

- Cryptage des données : Cependant, disposer d'un seul tunnel ne suffit pas. Le cryptage brouille et verrouille le contenu du message, c'est-à-dire vos données, afin qu'il ne puisse être ouvert et lu par personne autre que le destinataire prévu.

Bien que les tunnels VPN puissent être créés sans cryptage, ils ne sont généralement pas considérés comme sécurisés à moins qu'ils ne soient protégés par un certain type de cryptage. C’est pourquoi on entend souvent les VPN décrits comme des connexions cryptées.

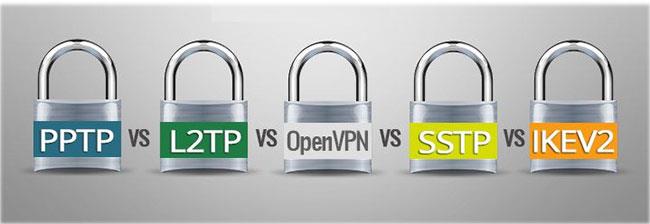

Présentation des protocoles de cryptage VPN

Protocoles de cryptage VPN

Plusieurs protocoles de cryptage ont été créés spécifiquement pour être utilisés avec les tunnels VPN. Les types de protocoles de cryptage VPN les plus populaires incluent IPSec, PPTP, L2TP, OpenVPN, IKEv2, SSTP et OpenVPN.

- IPsec est un ensemble de protocoles de sécurité utilisés pour authentifier et chiffrer les données sur un réseau VPN. Il comprend des normes permettant d'établir une connexion entre deux ordinateurs et d'échanger des clés cryptographiques. Les clés chiffrent les données, de sorte que seuls les ordinateurs participant à l'échange peuvent ouvrir la clé et visualiser les données.

- PPTP a été développé par Microsoft et est un standard depuis la fin des années 90. Son fonctionnement dépend du canal de contrôle TCP et de l'encapsulation de routage générique. Cependant, PPTP n'est plus considéré comme sécurisé

- L2TP appartient à Cisco et est considéré comme une meilleure version de PPTP. L2TP est le seul protocole de tunneling qui ne fournit aucun cryptage propre. C'est pourquoi il est souvent associé à IPSec. La combinaison de ces deux protocoles est communément appelée L2TP/IPsec, un protocole qui prend en charge un cryptage jusqu'à 256 bits et l'algorithme 3DES.

- IKEv2 est un protocole de liaison sécurisée développé par Microsoft et Cisco permettant d'établir une liaison authentifiée et cryptée entre deux ordinateurs. IKEv2 est souvent associé à la suite de sécurité IPsec et est appelé IKEv2/IPsec. Cette combinaison fournit un cryptage jusqu'à 256 bits et des clés cryptographiques solides.

- SSTP est un standard de protocole appartenant à Microsoft qui fonctionne avec Windows, Linux et MacOS. Cependant, vous le verrez principalement utilisé avec les plateformes Windows. Il est considéré comme un protocole VPN stable et hautement sécurisé, utilisant la norme Secure Socket Layer 3.0.

- OpenVPN est un protocole open source pris en charge par tous les principaux systèmes d'exploitation utilisés aujourd'hui (Mac, Windows et Linux), ainsi qu'Android et iOS. Il prend également en charge des plates-formes moins connues, notamment OpenBSD, FreeBSD, NetBSD et Solaris. OpenVPN propose un cryptage jusqu'à 256 bits à l'aide d'OpenSSL, une boîte à outils complète et puissante de qualité commerciale pour la sécurité de la couche de transport.

Quel protocole de tunneling VPN est le meilleur ?

OpenVPN est aujourd’hui considéré comme la référence en matière de VPN

Le meilleur VPN est celui que vous utilisez réellement. OpenVPN, avec ses puissantes capacités de cryptage et de contournement du pare-feu, est aujourd’hui considéré comme la référence en matière de VPN. C’est l’une des meilleures options pour un VPN personnel et fonctionnera sur presque toutes les plateformes. L2TP/IPSec, IKEv2/IPSec et SSTP sont également de bonnes options, mais peuvent n'être disponibles que sur certaines plates-formes.

Fournisseur VPN mono et multiprotocole

Les fournisseurs de VPN appartiennent à la catégorie des VPN à protocole unique ou multiprotocole.

- Le VPN à protocole unique ne fournit qu'un seul type de protocole, généralement le protocole OpenVPN.

- Les fournisseurs multiprotocoles peuvent prendre en charge tous les protocoles ci-dessus, fournissant des services VPN aux utilisateurs individuels et professionnels.

Les deux types de fournisseurs VPN offrent des avantages qui peuvent vous aider à masquer vos activités Internet, et certaines options offrent des couches de sécurité supplémentaires ainsi que de nombreux autres avantages.

Découvrez comment utiliser Wox pour lancer vos applications, exécuter des commandes et plus encore, instantanément.

Découvrez comment créer un cercle jaune autour du pointeur de la souris pour le mettre en surbrillance sur Windows 10. Suivez ces étapes faciles pour améliorer votre expérience utilisateur.

Découvrez pourquoi l

Sous Windows 11, configurez facilement des raccourcis pour accéder rapidement à des dossiers spéciaux dans votre menu Démarrer.

Découvrez comment résoudre l

Découvrez comment utiliser un disque dur externe avec un Chromebook pour transférer et stocker vos fichiers en toute sécurité. Suivez nos étapes pour un usage optimal.

Dans ce guide, vous apprendrez les étapes pour toujours utiliser une adresse MAC aléatoire pour votre adaptateur WiFi sous Windows 10. Optimisez votre sécurité en ligne!

Découvrez comment désinstaller Internet Explorer 11 sur Windows 10 pour optimiser l'espace de votre disque dur.

Découvrez comment utiliser Smart Defrag, un logiciel de défragmentation de disque dur gratuit et efficace, pour améliorer les performances de votre ordinateur.

Le moyen le plus simple de déverrouiller du contenu et de protéger tous les appareils avec un VPN crypté est de partager la connexion VPN via un point d